🔍 Einleitung

Hast du dich schon mal gefragt, wie Blockchains und andere dezentrale Netzwerke auch dann stabil und zuverlässig funktionieren, wenn einige Teilnehmer fehlerhaft, kompromittiert oder sogar absichtlich böswillig handeln?

Wie kann ein System sicherstellen, dass alle ehrlichen Teilnehmer sich auf denselben Zustand einigen – selbst wenn einzelne Knoten falsche Informationen verbreiten?

Die Antwort auf diese Frage liegt in einem faszinierenden Konzept der Informatik: der Byzantine Fault Tolerance (BFT).

Dieses Prinzip beschreibt die Fähigkeit eines verteilten Systems, selbst unter schwierigsten Bedingungen – also bei sogenannten byzantinischen Fehlern – einen gemeinsamen Konsens zu erzielen.

Dabei geht es nicht nur um Ausfälle oder Störungen, sondern auch um gezielte Manipulationen durch Teilnehmer, die sich absichtlich nicht an die Regeln halten.

In diesem umfassenden Ratgeber erfährst du:

-

Was genau BFT ist und woher das Konzept stammt,

-

Warum BFT eine zentrale Rolle in modernen Blockchain-Netzwerken spielt,

-

Welche verschiedenen BFT-Algorithmen es gibt und wie sie funktionieren,

-

Welche Stärken und Schwächen BFT-basierte Systeme haben,

-

Und wie BFT in Zukunft eine entscheidende Rolle in Web3, dezentraler KI und dem Internet der Dinge (IoT) spielen könnte.

Egal, ob du gerade erst in die Welt der dezentralen Technologien einsteigst oder bereits ein erfahrener Blockchain-Enthusiast bist – dieser Artikel bietet dir sowohl einen leicht verständlichen Einstieg als auch tiefere technische Einblicke und konkrete Praxisbeispiele.

So kannst du ein fundiertes Verständnis für eines der wichtigsten Sicherheitskonzepte verteilter Systeme entwickeln – und besser einschätzen, wie sicher und effizient verschiedene Blockchain-Projekte wirklich sind.

Die folgende Tabelle fasst die wichtigsten Merkmale zusammen:

| Kriterium | Beschreibung |

|---|---|

| Definition | Fähigkeit eines verteilten Systems, trotz fehlerhafter oder böswilliger Teilnehmer einen Konsens zu erzielen. |

| Fehlertoleranz | Toleriert bis zu 1/3 byzantinische Fehler (z. B. bei 7 Knoten: 2 fehlerhafte Knoten möglich). |

| Netzwerksynchronität | Optimal bei synchronen oder teilweise synchronen Netzwerken (bekannte Zeitgrenzen für Nachrichtenübertragung). |

| Finalität | Entscheidungen sind sofort final – keine Reorganisation wie bei PoW notwendig. |

| Energieverbrauch | Sehr gering, da kein Mining erforderlich ist. |

| Transaktionsgeschwindigkeit | Hoch, oft im Sekundenbereich. |

| Einsatzgebiete | Ideal für private Blockchains, Konsortien, Finanzanwendungen, IoT, dezentrale KI. |

| Bekannte Algorithmen |

|

| Leader-Prinzip | Viele BFT-Systeme nutzen einen Leader zur Organisation – mit Mechanismen zum Leader-Wechsel. |

| Leaderless-Ansätze | Existieren auch (z. B. Hashgraph), erhöhen Dezentralität – aber technisch komplexer. |

| Zukunftspotenzial | Wichtige Rolle in Web3, dezentraler KI, IoT; Kombination mit DAGs & ZK-Proofs denkbar. |

Für alle, die wenig Zeit haben, wird die Byzantine Fault Tolerance in diesem Video erklärt:

2. ⚙️ Grundlagen von Byzantine Fault Tolerance

Was bedeutet „byzantinischer Fehler“ konkret in Netzwerken?

In verteilten Systemen wie Blockchains kommunizieren viele unabhängige Knoten miteinander, um sich auf einen gemeinsamen Zustand zu einigen – zum Beispiel, welche Transaktionen gültig sind oder welcher Block als Nächstes in die Chain aufgenommen wird.

Dabei kann es vorkommen, dass sich einzelne Knoten nicht korrekt verhalten.

Ein byzantinischer Fehler beschreibt genau diesen Fall: Ein Knoten im Netzwerk verhält sich unvorhersehbar, fehlerhaft oder sogar absichtlich bösartig. Er kann:

-

Falsche Informationen senden (z. B. eine ungültige Transaktion),

-

Unterschiedliche Informationen an verschiedene Knoten schicken (doppeltes Spiel),

-

Gar keine Nachricht schicken oder Nachrichten verzögern,

-

Oder schlicht und einfach nicht am Konsensprozess teilnehmen.

Solche Fehler sind besonders gefährlich, weil sie schwer zu erkennen und noch schwerer zu kontrollieren sind.

Anders als bei einfachen Ausfällen (Crash Faults), bei denen ein Systemteil einfach nicht mehr reagiert, ist bei byzantinischen Fehlern jede Form von Fehlverhalten möglich – sogar koordinierte Angriffe durch mehrere Knoten gleichzeitig.

Voraussetzungen und Annahmen

Damit Byzantine Fault Tolerance in einem System funktioniert, müssen bestimmte Voraussetzungen erfüllt sein. Die wichtigsten sind:

🕒 1. Synchronität des Netzwerks

In einem synchronen Netzwerk ist bekannt, wie lange eine Nachricht maximal braucht, um von einem Knoten zum anderen zu gelangen. Diese Annahme macht es einfacher, Zeitlimits zu setzen, um zu erkennen, ob ein Knoten absichtlich nicht antwortet oder einfach nur langsam ist.

Einige moderne Protokolle arbeiten auch asynchron oder teilweise synchron, was schwieriger, aber in der Realität oft näher an tatsächlichen Netzwerkbedingungen ist.

👥 2. Teilnehmerzahl und Fehlertoleranz

Ein zentrales Prinzip von BFT ist die Formel:

Ein BFT-System benötigt mindestens 3f + 1 Knoten, um f byzantinische Fehler tolerieren zu können.

Das bedeutet:

-

Bei 4 Knoten kann 1 byzantinischer Fehler ausgeglichen werden.

-

Bei 7 Knoten sind es bis zu 2 fehlerhafte oder böswillige Knoten.

-

Und bei 10 Knoten sind 3 Fehler tolerierbar.

Je mehr Knoten vorhanden sind, desto robuster ist das System – allerdings steigen auch die Anforderungen an Kommunikation und Performance.

Wie viele fehlerhafte Knoten kann ein BFT-System tolerieren?

Ein klassisches BFT-Protokoll wie PBFT (Practical Byzantine Fault Tolerance) kann bis zu ein Drittel aller Knoten als fehlerhaft oder bösartig tolerieren, ohne dass der Konsens gefährdet ist.

Warum diese Grenze?

Stell dir vor, ein Drittel der Teilnehmer würde lügen, ein weiteres Drittel ist sich nicht sicher – dann bleibt nur noch ein Drittel, das zuverlässig kommuniziert.

Wenn weniger als zwei Drittel ehrlich sind, ist kein verlässlicher Konsens mehr möglich, da die „ehrlichen Stimmen“ von den fehlerhaften überstimmt oder verwirrt werden könnten.

Diese Grenze ist entscheidend, denn sie zeigt, wie stark ein System sein muss, um Sicherheit und Konsens in einer feindlichen oder unsicheren Umgebung aufrechtzuerhalten.

3. 🔐 BFT in der Praxis: Konsensmechanismen im Überblick

Was ist ein Konsensmechanismus?

In einem dezentralen Netzwerk wie einer Blockchain gibt es keine zentrale Instanz, die entscheidet, was richtig oder falsch ist. Stattdessen müssen sich alle beteiligten Knoten – also die Computer oder Server im Netzwerk – auf denselben Stand der Daten einigen.

Dafür braucht es einen Mechanismus, mit dem Einigkeit hergestellt wird: den Konsensmechanismus.

Ein Konsensmechanismus legt also fest:

-

Wie neue Daten (z. B. Transaktionen oder Blöcke) validiert werden,

-

Welche Regeln für die Teilnahme gelten,

-

Und wie mit fehlerhaften oder böswilligen Teilnehmern umgegangen wird.

Ohne einen funktionierenden Konsensmechanismus wäre ein dezentrales System chaotisch, manipulierbar und komplett unzuverlässig.

Warum BFT für Konsens entscheidend ist

In einem Netzwerk mit vielen Teilnehmern ist es nur eine Frage der Zeit, bis Fehler passieren oder jemand versucht, das System zu betrügen. BFT sorgt dafür, dass das Netzwerk selbst dann stabil bleibt, wenn bis zu ein Drittel der Knoten lügen, Daten fälschen oder nicht reagieren.

Das macht BFT besonders wertvoll für:

-

Unternehmen und Organisationen, die auf private oder permissioned Blockchains setzen,

-

Finanzanwendungen, bei denen hohe Sicherheit und sofortige Finalität erforderlich sind,

-

Kritische Infrastrukturen, wie zum Beispiel bei Smart Grids, Logistiksystemen oder IoT-Netzwerken.

BFT-basierte Konsensmechanismen bieten:

-

Schnelle und endgültige Entscheidungen (Finalität),

-

Geringe Latenz, da keine aufwendigen Berechnungen wie bei Proof of Work nötig sind,

-

Und Widerstandsfähigkeit gegenüber Angriffen, solange die Mehrheit der Teilnehmer ehrlich ist.

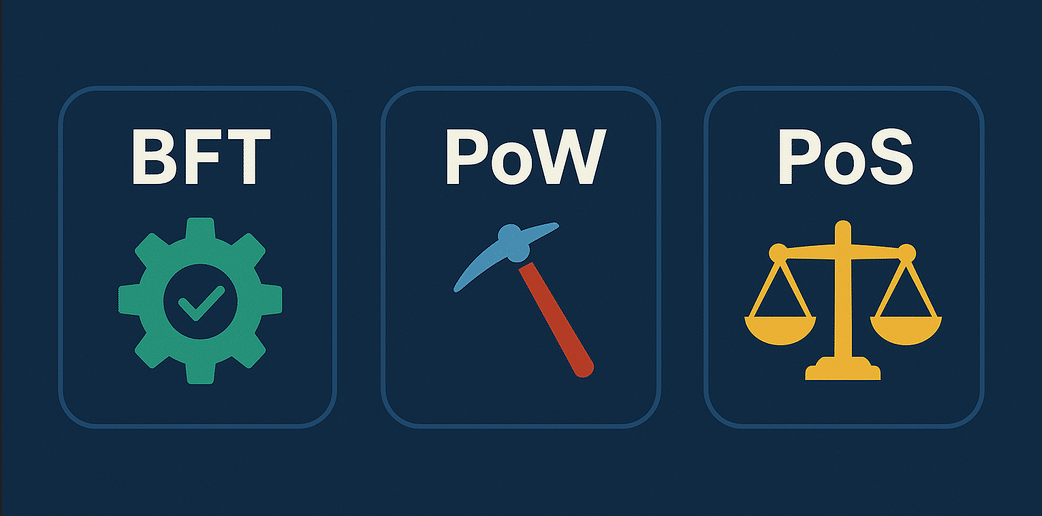

BFT vs. Proof of Work (PoW) / Proof of Stake (PoS)

Hier ein Überblick, wie sich BFT im Vergleich zu den bekanntesten alternativen Konsensmechanismen schlägt:

| Kriterium | BFT | Proof of Work (PoW) | Proof of Stake (PoS) |

|---|---|---|---|

| Energieverbrauch | Sehr gering | Extrem hoch (Mining verbraucht viel Strom) | Gering bis moderat |

| Finalität | Sofort nach Konsens | Wahrscheinlich, aber Reorgs möglich | Hängt vom Protokoll ab (z. B. Ethereum PoS: 2 Checkpoints) |

| Fehlertoleranz | Bis zu 1/3 byzantinisch | Bis zu 49 % (51 %-Attacke möglich) | Bis zu 1/3 (je nach Modell und Slashing) |

| Transaktionsgeschwindigkeit | Hoch (Sekundenbereich) | Niedrig (z. B. Bitcoin: ~ 10 Minuten) | Hoch bis sehr hoch |

| Skalierbarkeit | Eingeschränkt (Kommunikationsaufwand) | Skalierbar durch Layer-2-Lösungen | Skalierbar durch Sharding, Layer-2 |

| Einsatzgebiete | Private Blockchains, Konsortien | Öffentliche Blockchains wie Bitcoin | Moderne Netzwerke wie Ethereum, Cardano, Polkadot |

Ein Beispiel zur Veranschaulichung

Stell dir vor, du betreibst mit einer Gruppe von Partnern eine private Blockchain, die sensible Lieferketten-Daten verarbeitet.

Du willst sichergehen, dass niemand im Netzwerk Daten fälschen oder löschen kann – aber du willst auch keine riesige Rechenleistung verschwenden.

Ein BFT-basierter Konsens wie PBFT oder Tendermint ist hier perfekt geeignet:

-

Du brauchst keine energieintensiven Mining-Prozesse.

-

Transaktionen werden in wenigen Sekunden final bestätigt.

-

Selbst wenn ein Teilnehmer manipulieren will, schützt das Protokoll den Konsens.

In einer öffentlichen Blockchain mit tausenden unbekannten Teilnehmern wie Bitcoin wäre BFT hingegen nicht skalierbar genug – dort funktionieren PoW oder PoS besser, da sie unabhängig vom direkten Nachrichtenaustausch zwischen allen Knoten sind.

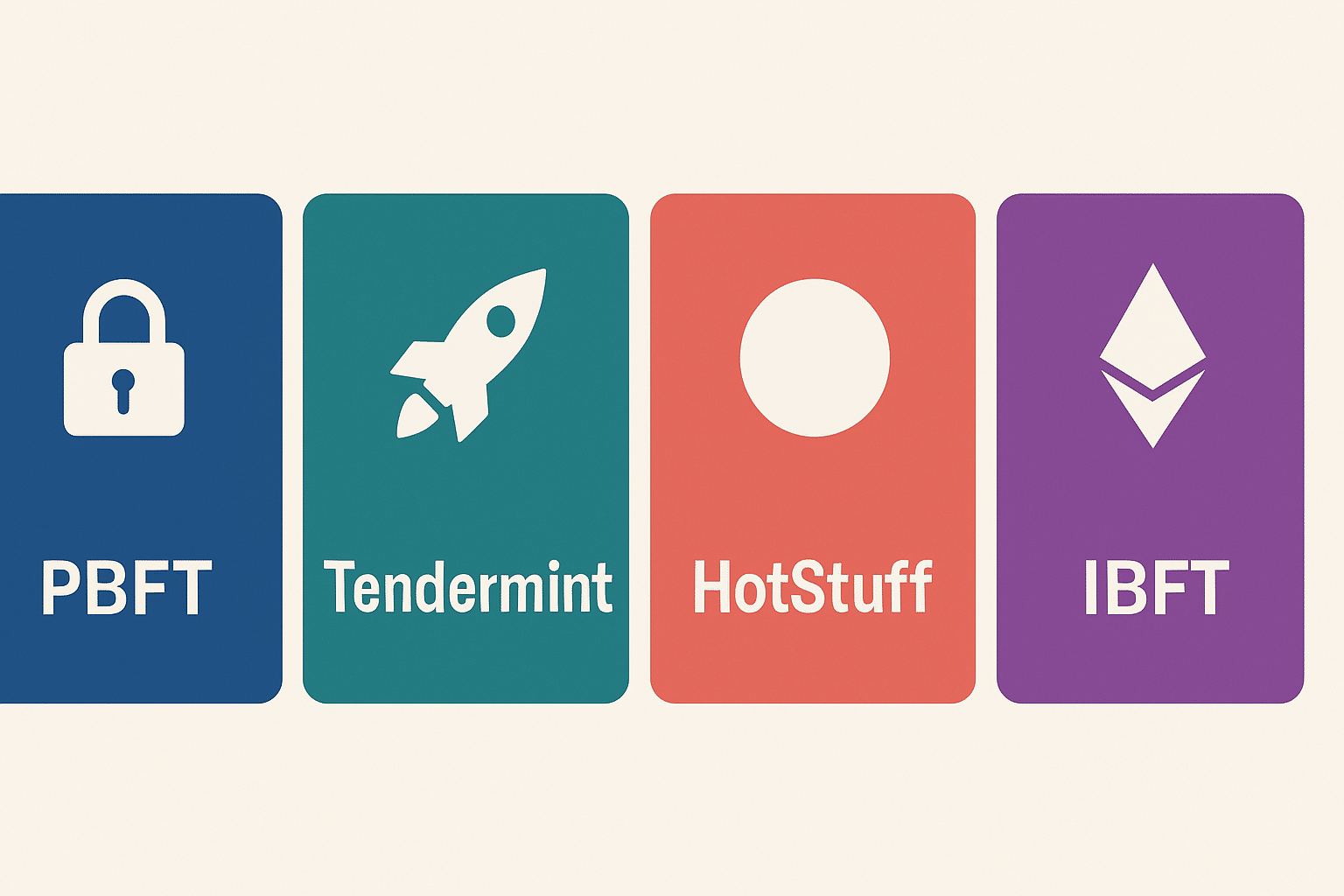

4. 🧱 Bekannte BFT-Algorithmen im Vergleich

Byzantine Fault Tolerance ist nicht gleich BFT. Über die Jahre wurden verschiedene Varianten entwickelt, die sich an unterschiedliche technische Anforderungen und Anwendungsbereiche richten – von Unternehmensnetzwerken bis hin zu modernen, hochskalierbaren Blockchains.

Im Folgenden lernst du vier der wichtigsten BFT-Algorithmen kennen und erfährst, wo sie zum Einsatz kommen.

4.1. PBFT (Practical Byzantine Fault Tolerance)

PBFT war einer der ersten praxistauglichen BFT-Algorithmen. Er wurde Ende der 1990er Jahre entwickelt, um Konsens auch dann zu ermöglichen, wenn ein Teil der Teilnehmer sich fehlerhaft oder böswillig verhält.

Das Protokoll läuft in mehreren Runden ab: Ein sogenannter Leader schlägt einen Block oder eine Aktion vor, die übrigen Knoten prüfen den Vorschlag, stimmen darüber ab und bestätigen ihn schließlich.

Wenn mindestens zwei Drittel der Teilnehmer zustimmen, gilt der Vorschlag als akzeptiert.

PBFT ist besonders sicher und bietet eine sofortige Finalität. Das bedeutet, dass eine bestätigte Transaktion oder ein Block endgültig ist und nicht mehr zurückgenommen werden kann.

Allerdings steigt mit jedem zusätzlichen Knoten im Netzwerk der Kommunikationsaufwand deutlich an, weshalb PBFT bei sehr großen Netzwerken an seine Grenzen stößt.

Trotzdem wird es bis heute erfolgreich eingesetzt, zum Beispiel in Hyperledger Fabric oder in modifizierter Form bei Tendermint.

4.2. Tendermint

Tendermint ist eine moderne Variante von BFT, die speziell für Blockchains entwickelt wurde. Das Besondere daran: Sie trennt den Konsensmechanismus von der Anwendungslayer.

So kannst du Tendermint flexibel mit verschiedenen Blockchain-Projekten kombinieren. Der Konsens basiert – ähnlich wie bei PBFT – auf einem Vorschlagsverfahren mit mehreren Abstimmungsrunden, ist aber deutlich effizienter und auf Geschwindigkeit optimiert.

Tendermint eignet sich hervorragend für Blockchains mit einer festen Anzahl von Validatoren, wie zum Beispiel im Cosmos-Ökosystem.

Es bietet eine sehr schnelle Blockzeit, niedrige Latenz und sofortige Finalität – ideal für Anwendungen, bei denen schnelle und sichere Transaktionen gefragt sind.

Gleichzeitig ist Tendermint robust genug für öffentliche Netzwerke, kann aber auch in privaten Konsortien verwendet werden.

4.3. HotStuff

HotStuff ist ein relativ neuer BFT-Algorithmus, der vor allem durch das Diem-Projekt (ehemals Libra von Facebook) bekannt wurde. Im Vergleich zu klassischen BFT-Ansätzen ist HotStuff deutlich schlanker und effizienter aufgebaut.

Die Anzahl der notwendigen Nachrichten wird reduziert, wodurch sich die Skalierbarkeit verbessert. Der Konsensprozess ist in drei einfache Phasen unterteilt, was die Implementierung erleichtert.

Ein weiterer Vorteil ist, dass der Leader – also der Knoten, der einen Vorschlag einbringt – flexibel gewechselt werden kann, ohne den gesamten Prozess neu zu starten. Dadurch wird das System robuster und bleibt auch bei Ausfällen leistungsfähig.

HotStuff kommt heute unter anderem bei den Blockchains Aptos und Sui zum Einsatz, die beide hohe Leistung und Skalierbarkeit für Web3-Anwendungen bieten möchten.

4.4. Istanbul BFT (IBFT)

Istanbul BFT, kurz IBFT, ist eine Anpassung klassischer BFT-Verfahren für die Anforderungen von Ethereum-kompatiblen Blockchains.

Es wurde entwickelt, um in privaten oder halböffentlichen Netzwerken mit bekannten Teilnehmern effizient zu arbeiten. Im Zentrum steht ein periodisch wechselnder Leader, der einen neuen Block vorschlägt, über den die anderen Validatoren abstimmen.

IBFT ist auf Geschwindigkeit und Klarheit ausgelegt: Wird ein Block bestätigt, ist er sofort final. Das ist besonders wichtig für unternehmensnahe Anwendungen, bei denen Rückabwicklungen von Transaktionen vermieden werden sollen.

IBFT wird beispielsweise in Quorum – einer privaten Blockchain-Plattform für Unternehmen – und im Polygon-Netzwerk eingesetzt.

Vor allem in Szenarien mit vertrauten Teilnehmern bietet es eine starke Kombination aus Effizienz und Sicherheit.

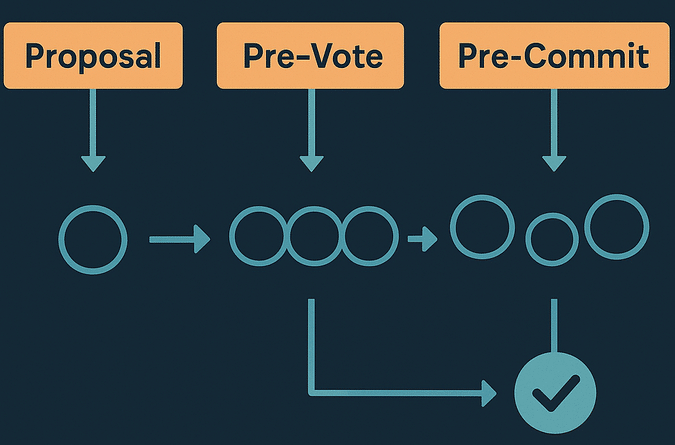

5. 🧠 Deep Dive: Wie BFT wirklich funktioniert

Byzantine Fault Tolerance klingt auf den ersten Blick ziemlich theoretisch – doch in der Praxis folgt ein BFT-Protokoll einem klar strukturierten Ablauf.

Um im Netzwerk einen Konsens zu erreichen, durchlaufen die Knoten mehrere Phasen der Kommunikation, in denen sie Vorschläge austauschen, abstimmen und letztlich eine gemeinsame Entscheidung treffen.

Dieser Prozess ist entscheidend dafür, dass das System auch bei fehlerhaften oder böswilligen Teilnehmern stabil bleibt.

Im klassischen Ablauf beginnt alles mit der Proposal-Phase. Hier schlägt ein bestimmter Knoten – meist der sogenannte Leader oder Proposer – einen neuen Block vor, der in die Chain aufgenommen werden soll.

Alle anderen Knoten empfangen diesen Vorschlag und gehen in die Pre-Vote-Phase über. In dieser Phase prüfen sie den Vorschlag auf Gültigkeit und stimmen vorläufig darüber ab.

Wenn ein Knoten der Meinung ist, dass der Block den Regeln entspricht, sendet er ein „Ja“ weiter.

Danach folgt die Pre-Commit-Phase, in der die Knoten sich noch einmal gegenseitig bestätigen, dass genügend vorläufige Stimmen eingegangen sind.

Das sorgt dafür, dass alle Beteiligten auf demselben Stand sind. Erst wenn in dieser Phase eine sogenannte Supermehrheit – also mindestens zwei Drittel der Knoten – zustimmt, gilt der Block als akzeptiert.

In der abschließenden Commit-Phase wird der Block dann endgültig in die Chain übernommen. Von da an ist er nicht mehr veränderbar – die Transaktionen darin sind final.

Ein zentraler Punkt in vielen BFT-Systemen ist die Frage, wer den Vorschlag macht und wie stark einzelne Knoten koordiniert werden.

In sogenannten leader-based Protokollen, wie zum Beispiel PBFT oder IBFT, gibt es einen festgelegten Leader, der den Ablauf steuert.

Das hat den Vorteil, dass der Prozess effizient organisiert ist – solange der Leader korrekt funktioniert.

Sollte er jedoch ausfallen oder bösartig handeln, muss das System einen Wechsel durchführen, was zusätzliche Zeit und Protokolllogik erfordert.

Im Gegensatz dazu stehen leaderless Protokolle, wie sie zum Beispiel bei Hashgraph oder in Teilen von Avalanche zum Einsatz kommen.

Dort gibt es keinen zentralen Vorschlaggeber. Stattdessen arbeiten alle Knoten gleichberechtigt zusammen und verbreiten ihre Vorschläge unabhängig voneinander.

Das kann den Prozess dezentraler und robuster machen, ist aber oft technisch komplexer umzusetzen.

Ein weiterer entscheidender Aspekt bei der Bewertung von BFT-Protokollen ist ihre Leistung – also wie schnell und wie viele Transaktionen sie verarbeiten können.

Während BFT-Ansätze in der Regel eine hohe Finalität bieten – was bedeutet, dass bestätigte Blöcke sofort als endgültig gelten – ist die Latenz oft ein Problem.

Je mehr Knoten am Konsens teilnehmen, desto länger dauert es, bis alle notwendigen Bestätigungen ausgetauscht wurden.

Der Kommunikationsaufwand steigt stark an, weil jeder Knoten mit vielen anderen interagieren muss.

Moderne BFT-Varianten wie HotStuff wurden genau aus diesem Grund entwickelt: Sie reduzieren die Anzahl der Nachrichten und vereinfachen die Phasenstruktur.

Dadurch lassen sich auch Netzwerke mit mehr Teilnehmern effizient betreiben – ohne die Sicherheit zu gefährden.

Solche Optimierungen verbessern nicht nur die Skalierbarkeit, sondern auch den Durchsatz, also die Anzahl an Transaktionen pro Sekunde.

6. 🔄 Byzantine Fault Tolerance in der Blockchain-Welt

Byzantine Fault Tolerance spielt eine zentrale Rolle in der Welt der Blockchains. Ohne ein robustes System zur Erkennung und Abwehr fehlerhafter oder böswilliger Teilnehmer wäre ein sicherer, dezentraler Konsens kaum denkbar.

BFT sorgt dafür, dass sich die ehrlichen Teilnehmer eines Netzwerks selbst dann auf denselben Zustand einigen können, wenn einige Knoten falsche Informationen verbreiten, gezielt manipulieren oder gar ausfallen.

Genau deshalb ist BFT ein unverzichtbarer Bestandteil vieler moderner Blockchain-Protokolle.

Ein besonders wichtiger Punkt ist dabei der Schutz vor sogenannten byzantinischen Angriffen, also gezielten Versuchen, das Netzwerk zu stören.

BFT schützt dich unter anderem vor Double Spending, also dem Versuch, dieselbe Kryptowährung zweimal auszugeben.

Auch Manipulation durch böswillige Validatoren oder Miner wird durch BFT erschwert, da deren Einfluss durch die Struktur des Protokolls begrenzt wird.

Selbst bei Netzwerkpartitionen, also zeitweiligen Unterbrechungen der Verbindung zwischen Teilen des Netzwerks, kann BFT dazu beitragen, dass die Integrität des Gesamtsystems gewahrt bleibt.

Ein entscheidender Faktor bei der Integration von BFT in Blockchains ist die Art des Netzwerks. Man unterscheidet zwischen permissionless (öffentlich) und permissioned (privat oder konsortial) betriebenen Blockchains.

In öffentlichen Netzwerken wie Bitcoin oder Ethereum, bei denen jeder teilnehmen kann, ist BFT nur eingeschränkt einsetzbar.

Der Grund liegt in der Skalierbarkeit: BFT-Protokolle erzeugen mit jedem weiteren Teilnehmer exponentiell mehr Kommunikationsaufwand. Das macht sie in sehr großen, offenen Netzwerken ineffizient.

Deshalb setzen solche öffentlichen Blockchains auf Alternativen wie Proof of Work (PoW) oder Proof of Stake (PoS), bei denen nicht alle Teilnehmer direkt miteinander kommunizieren müssen.

Diese Mechanismen skalieren besser, sind aber in manchen Bereichen langsamer, verbrauchen mehr Energie oder bieten keine sofortige Finalität.

Anders sieht es in permissioned Blockchains aus. Hier ist die Teilnehmerzahl begrenzt und alle Nodes sind bekannt und autorisiert.

Dadurch ist BFT nicht nur praktikabel, sondern oft sogar ideal. Es ermöglicht hohe Transaktionsgeschwindigkeiten, geringe Latenz und direkte Finalität – perfekt für Anwendungen im Finanzsektor, im Gesundheitswesen oder in der Industrie.

Schauen wir uns einige konkrete Beispiele an, wie BFT in bekannten Blockchain-Projekten zum Einsatz kommt:

Cosmos nutzt das Tendermint-BFT-Protokoll, um verschiedene Blockchains miteinander zu verbinden. Tendermint bietet schnelle Blockzeiten und garantiert, dass jede Entscheidung endgültig ist – ohne Reorganisationen wie bei Bitcoin.

Auch wenn Cosmos ein öffentliches Netzwerk ist, profitiert es von einer begrenzten Anzahl an Validatoren, was den Einsatz von BFT ermöglicht.

Hyperledger Fabric, ein Framework für Unternehmens-Blockchains, verwendet eine angepasste Version von PBFT. Hier stehen Vertrauen, Datenschutz und Performance im Vordergrund.

Da die Teilnehmer in einem solchen System meist Unternehmen oder Organisationen sind, lassen sich feste Regeln und Berechtigungen definieren – ideale Bedingungen für BFT.

Auch Solana verwendet ein BFT-artiges System – in Kombination mit einem speziellen Verfahren namens Turbine, das Daten effizient verteilt, sowie dem Tower BFT, einem auf Proof of History basierenden Konsensmechanismus.

Diese Hybridlösung erlaubt hohe Skalierbarkeit bei gleichzeitiger Fehlertoleranz, wobei Elemente von BFT eine zentrale Rolle in der Sicherheitsarchitektur spielen.

7. ⚖️ Vor- und Nachteile von BFT-Systemen

Wie bei jeder Technologie gibt es auch bei Byzantine Fault Tolerance klare Stärken – aber eben auch Schwächen.

Wenn du überlegst, ob ein BFT-System für dein Blockchain-Projekt oder eine andere dezentrale Anwendung geeignet ist, solltest du beide Seiten kennen und gut abwägen.

Ein großer Vorteil von BFT ist der robuste Schutz vor böswilligen Teilnehmern.

Selbst wenn bis zu ein Drittel der Knoten im Netzwerk versuchen, das System zu manipulieren oder falsche Informationen zu verbreiten, kann der Konsensmechanismus dennoch eine korrekte, vertrauenswürdige Entscheidung herbeiführen.

Das macht BFT besonders attraktiv für kritische Anwendungen, bei denen Sicherheit oberste Priorität hat – etwa im Finanzwesen, im Gesundheitsbereich oder bei der Verwaltung sensibler Daten.

Ein weiterer Pluspunkt ist die klare Finalität, die BFT-Systeme bieten.

Sobald ein Block oder eine Transaktion im Konsens bestätigt wurde, ist sie endgültig – es gibt keine Möglichkeit, diesen Zustand später durch sogenannte Reorganisationen (wie bei Proof-of-Work-Blockchains) wieder rückgängig zu machen.

Diese Eigenschaft sorgt für mehr Vertrauen, schnellere Bestätigungen und klare Nachvollziehbarkeit im System.

Außerdem ermöglicht BFT einen dezentralen Konsens ohne Mining. Das heißt: Du brauchst keine energieintensive Hardware, keine riesigen Mengen Strom und auch kein wirtschaftliches Wettrennen wie beim Proof of Work.

Dadurch sind BFT-basierte Systeme wesentlich energieeffizienter und umweltfreundlicher – ein immer wichtigeres Kriterium in der heutigen Zeit.

Trotz dieser Vorteile bringt BFT aber auch einige Herausforderungen mit sich. Eine davon ist die technische Komplexität.

Die Implementierung eines stabilen und sicheren BFT-Protokolls erfordert ein tiefes Verständnis von verteilten Systemen, Kryptografie und Netzwerktechnologien.

Schon kleine Fehler in der Protokollgestaltung oder im Timing können dazu führen, dass das System nicht mehr korrekt funktioniert – oder anfällig für Angriffe wird.

Ein weiteres Problem ergibt sich aus der Art und Weise, wie BFT Konsens herstellt: durch intensive Kommunikation zwischen allen Knoten.

Je mehr Teilnehmer du im Netzwerk hast, desto mehr Nachrichten müssen ausgetauscht werden. Bei einer kleinen Gruppe ist das noch gut handhabbar – aber bei Hunderten oder Tausenden von Nodes wächst der Kommunikationsaufwand schnell exponentiell.

Das kann zu Verzögerungen führen und die Leistung des Netzwerks spürbar beeinträchtigen.

Daraus ergibt sich auch das dritte große Manko: begrenzte Skalierbarkeit. BFT-Systeme funktionieren hervorragend in kleineren, gut kontrollierten Netzwerken – etwa in Unternehmen, Behörden oder Konsortien.

Wenn du jedoch ein offenes, globales Netzwerk mit vielen unabhängigen Validatoren aufbauen willst, stößt BFT schnell an seine Grenzen.

In solchen Fällen sind oft alternative Konsensmechanismen wie Proof of Stake oder hybride Ansätze sinnvoller.

Am Ende hängt es stark vom Einsatzzweck ab, ob ein BFT-System die richtige Wahl ist.

Wenn du maximale Sicherheit, sofortige Finalität und ein energieeffizientes System brauchst – und wenn du mit einer begrenzten Anzahl vertrauenswürdiger Teilnehmer arbeitest – dann ist BFT kaum zu schlagen.

Willst du dagegen maximale Skalierung, globale Offenheit und dezentrale Unabhängigkeit, solltest du andere Mechanismen in Betracht ziehen oder BFT mit anderen Technologien kombinieren.

8. 🚀 Zukunftsausblick: BFT in Web3, AI & IoT

Byzantine Fault Tolerance hat sich längst als solides Fundament für viele bestehende Blockchain-Projekte bewährt.

Doch das Potenzial dieser Technologie reicht weit über klassische Kryptowährungen hinaus.

In einer zunehmend vernetzten Welt, in der dezentrale Systeme in immer mehr Lebensbereiche vordringen, könnte BFT eine Schlüsselrolle spielen – vor allem in Bereichen wie Web3, künstliche Intelligenz (AI) und dem Internet der Dinge (IoT).

Im Web3-Umfeld steht die Idee im Vordergrund, das Internet zu dezentralisieren – also Macht und Kontrolle von zentralen Plattformen wie Google, Facebook oder Amazon zurück in die Hände der Nutzer zu legen.

Damit das gelingt, müssen viele Systeme miteinander kommunizieren, ohne sich gegenseitig zu vertrauen. Hier kommt BFT ins Spiel: Es kann sicherstellen, dass dezentrale Anwendungen (DApps), Smart Contracts und Identitätssysteme selbst in einem Umfeld voller Unsicherheiten korrekt funktionieren.

BFT könnte in Zukunft die Grundlage für sichere DAO-Abstimmungen, dezentrale Speicherlösungen oder vertrauenswürdige Peer-to-Peer-Plattformen bilden.

Auch im Bereich der künstlichen Intelligenz gewinnt das Thema Konsens zunehmend an Bedeutung.

Wenn KI-Systeme nicht mehr zentral gesteuert, sondern über ein Netzwerk von Agenten dezentral betrieben werden, braucht es Mechanismen, die garantieren, dass Entscheidungen zuverlässig und nachvollziehbar sind – selbst wenn einzelne Agenten fehlerhaft oder manipulativ handeln.

Denkbar sind hier beispielsweise dezentrale KI-Plattformen, bei denen viele kleine Geräte gemeinsam ein neuronales Netz trainieren.

Durch BFT lässt sich sicherstellen, dass fehlerhafte Beiträge nicht das Gesamtergebnis verfälschen.

Noch spannender wird es beim Blick auf das Internet of Things (IoT). In naher Zukunft werden Milliarden von Geräten miteinander kommunizieren – von Smart-Home-Systemen über autonome Fahrzeuge bis hin zu intelligenten Stromnetzen.

Diese Geräte agieren oft ohne direkte menschliche Kontrolle und müssen trotzdem in Echtzeit sichere Entscheidungen treffen.

Stell dir ein Stromnetz vor, das sich selbst reguliert, oder eine Flotte von Lieferrobotern, die gemeinsam ihre Routen optimieren.

In solchen Szenarien sind klassische zentrale Steuerungssysteme anfällig und unflexibel – während BFT-basierte Konsensmodelle für robuste, selbstorganisierende Netzwerke sorgen könnten.

Gerade weil viele IoT-Geräte relativ schwach ausgestattet sind, wird dabei die Entwicklung besonders effizienter, leichtgewichtiger BFT-Varianten entscheidend sein.

In den nächsten Jahren ist zu erwarten, dass neue Protokolle entstehen, die klassische BFT-Mechanismen mit anderen Technologien kombinieren.

Dazu gehören beispielsweise DAG-basierte Konsenssysteme (gerichtete azyklische Graphen), die Transaktionen nicht in einer linearen Chain, sondern in einem Netzwerk aus Verbindungen anordnen.

Auch Kombinationen mit Zero-Knowledge-Proofs könnten interessant werden, um neben Sicherheit auch Datenschutz zu garantieren – etwa in sensiblen Bereichen wie Gesundheitsdaten oder digitalen Identitäten.

Die größte Herausforderung bleibt dabei die Skalierbarkeit. Je größer und offener ein Netzwerk ist, desto schwerer wird es, klassische BFT-Mechanismen effizient einzusetzen.

Doch mit jeder neuen Generation an Konsensalgorithmen – wie HotStuff, Narwhal-Bullshark oder DAG-Rider – rücken Lösungen in greifbare Nähe, die sowohl sicher als auch performant sind.

Was bleibt, ist ein klarer Trend: Die Welt wird dezentraler, vernetzter und intelligenter. Und in genau dieser Welt könnte BFT eine der Kerntechnologien sein, die für Stabilität und Vertrauen sorgt – auch dann, wenn niemand mehr dem anderen blind vertrauen kann.

9. ❓ FAQ: Häufig gestellte Fragen zu BFT

Was ist der Unterschied zwischen BFT und PBFT?

PBFT ist eine konkrete Implementierung des allgemeinen BFT-Prinzips mit praktischen Anpassungen für reale Netzwerke.

Wie viele Knoten braucht man mindestens für BFT?

Mindestens 4 Knoten, um 1 byzantinischen Fehler zu tolerieren (Formel: 3f + 1).

Kann BFT gehackt werden?

Nur wenn mehr als ein Drittel der Knoten kompromittiert sind – in gut verwalteten Netzwerken extrem unwahrscheinlich.

Warum verwenden nicht alle Blockchains BFT?

BFT skaliert schlecht bei Tausenden von Knoten. PoW und PoS sind für große Netzwerke oft praktikabler.