1. Einleitung: Was ist Proof of Authority (PoA)?

Stell dir vor, du möchtest eine Blockchain aufbauen – schnell, effizient und ohne die immensen Energiekosten, die mit klassischem Mining verbunden sind.

Du willst kein Wettrennen um Rechenpower wie bei Bitcoin und auch keine komplexe Staking-Logik wie bei Ethereum 2.0.

Stattdessen soll das Netzwerk auf Vertrauen basieren – auf einer kleinen, ausgewählten Gruppe von Personen oder Organisationen, die als glaubwürdig gelten. Genau hier kommt Proof of Authority (PoA) ins Spiel.

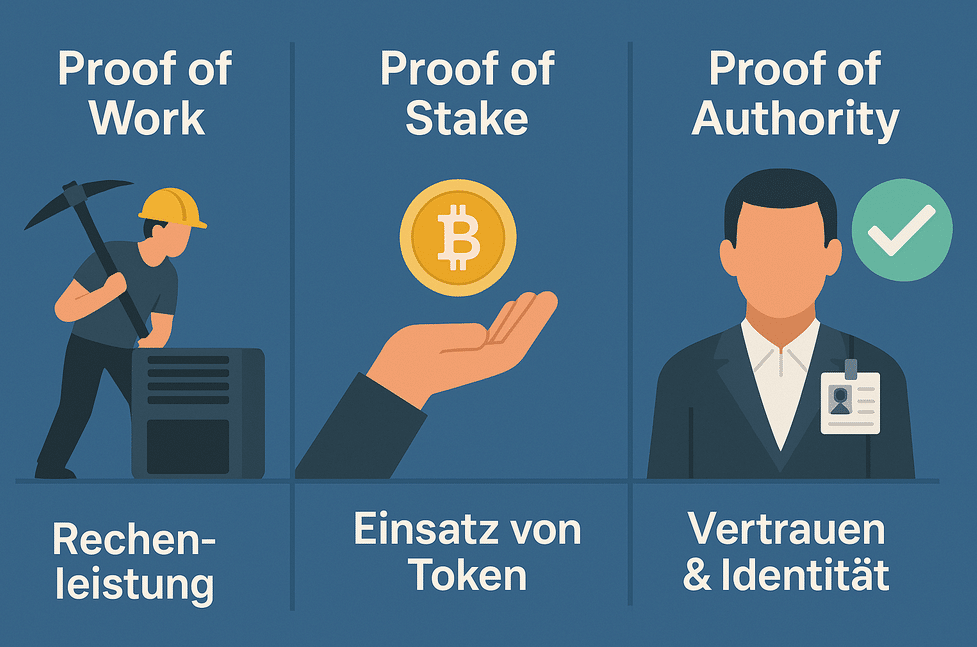

PoA ist ein alternativer Konsensmechanismus, der sich von anderen bekannten Verfahren wie Proof of Work (PoW) und Proof of Stake (PoS) grundlegend unterscheidet.

Während PoW enorme Rechenleistung und Energie benötigt und PoS auf dem Einsatz von Token basiert, setzt PoA auf die Identität und Reputation der Validatoren.

Das bedeutet: Nicht jeder kann einfach Validator werden – nur diejenigen, die nachweislich vertrauenswürdig sind und ihre echte Identität offenlegen, dürfen Transaktionen bestätigen und neue Blöcke erzeugen.

Diese Herangehensweise bringt eine ganz neue Dynamik in die Blockchain-Welt. Sie eignet sich besonders gut für private oder konsortiale Netzwerke, bei denen es klare Regeln und bekannte Teilnehmer gibt – etwa bei Unternehmen, Behörden oder staatlichen Institutionen.

Dort, wo Effizienz, Schnelligkeit und rechtliche Nachvollziehbarkeit gefragt sind, entfaltet PoA seine größten Stärken.

In diesem Artikel wirst du Schritt für Schritt verstehen, wie PoA funktioniert, welche Chancen und Risiken damit verbunden sind, in welchen Projekten es bereits eingesetzt wird und für wen sich der Mechanismus besonders eignet.

Egal, ob du Blockchain-Neuling bist oder bereits tief in der Materie steckst – du bekommst hier sowohl eine einfache Erklärung als auch tiefere Einblicke in das Thema.

Die folgende Tabelle zeigt dir das wichtigste kurz und knapp:

| Proof of Authority (PoA) – Überblick | |

|---|---|

| Konsensprinzip | Vertrauen in identifizierte Validatoren mit bekannter Identität und Reputation |

| Teilnehmer | Nur ausgewählte, überprüfte Validatoren (z. B. Unternehmen, Behörden) |

| Validierung | Blockerstellung durch rotierende oder festgelegte Validatoren ohne Wettbewerb |

| Energieverbrauch | Sehr niedrig – keine Mining-Hardware oder Staking notwendig |

| Transaktionsgeschwindigkeit | Sehr hoch – Blöcke werden in Sekundenschnelle bestätigt |

| Skalierbarkeit | Ideal für große Netzwerke mit hohem Transaktionsvolumen |

| Verwaltungsstruktur | Meist zentrale oder konsortiale Governance mit festen Regeln |

| Ideal für | Unternehmen, Konsortien, Behörden, DApp-Entwicklung mit Fokus auf Effizienz |

| Beispiele | VeChain, Microsoft Azure Blockchain, Gnosis Chain, Estland, Dubai |

| Weiterentwicklungen | PoA 2.0, hybride Modelle (z. B. PoA + BFT), dynamische Validatoren |

| Typische Einsatzbereiche | Supply Chain, Unternehmensnetzwerke, digitale Verwaltung, IoT, E-Government |

2. Grundlagen: Wie funktioniert Proof of Authority?

Um zu verstehen, wie Proof of Authority (PoA) funktioniert, lohnt sich ein Blick auf die grundlegende Idee: Nicht jeder darf an der Konsensbildung teilnehmen – nur eine begrenzte, ausgewählte Gruppe von Personen oder Institutionen, die zuvor sorgfältig überprüft wurden.

Das bedeutet: Im Gegensatz zu anderen Konsensmechanismen wie Proof of Work oder Proof of Stake ist die Teilnahme an einem PoA-Netzwerk nicht offen für alle.

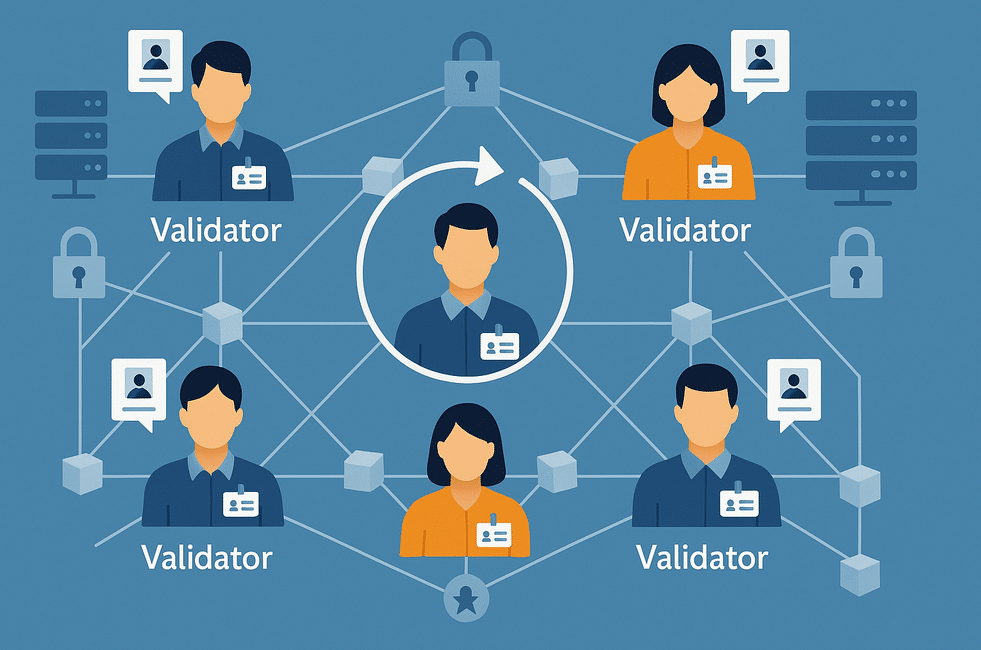

Diese Teilnehmer heißen Validatoren. Ihre Aufgabe besteht darin, neue Blöcke zu erzeugen und Transaktionen zu bestätigen.

Dabei verlassen sich PoA-Netzwerke nicht auf Wettbewerb (wie beim Mining) oder finanzielles Engagement (wie beim Staking), sondern auf etwas ganz anderes: Vertrauen, Identität und Reputation.

Jeder Validator muss bereit sein, seine echte Identität offenzulegen und sich damit auch öffentlich für sein Handeln zu verantworten.

Die Auswahl dieser Validatoren erfolgt meist durch eine zentrale Instanz oder ein Governance-Gremium.

Um ins Netzwerk aufgenommen zu werden, müssen die Kandidaten bestimmte Kriterien erfüllen – zum Beispiel eine nachweisbare Integrität, technisches Know-how sowie eine stabile und sichere Infrastruktur zur Verfügung stellen können.

In vielen Fällen ist die Validierung mit rechtlichen oder organisatorischen Prüfprozessen verbunden.

Sobald die Validatoren bestimmt sind, übernehmen sie die Blockerstellung in einem klar geregelten Ablauf – häufig in rotierender Reihenfolge oder nach einem festen Zeitplan.

Da es keinen Wettlauf um die schnellste Rechenleistung gibt und keine aufwendigen Berechnungen durchgeführt werden müssen, ist der Konsensprozess extrem effizient.

Neue Blöcke werden in Sekundenschnelle erzeugt – ganz ohne den enormen Energieverbrauch, der beispielsweise beim Bitcoin-Mining anfällt.

Ein weiterer wichtiger Aspekt: Da keine finanziellen Einsätze notwendig sind, ist das Risiko sogenannter „Nothing-at-Stake“-Angriffe oder wirtschaftlicher Manipulationen deutlich reduziert. Die Validatoren setzen nicht ihr Geld aufs Spiel – sondern ihre Reputation und Glaubwürdigkeit.

Gerade in kontrollierten Umgebungen, wie bei Unternehmensnetzwerken oder staatlichen Anwendungen, wird diese Form der Konsensbildung zunehmend geschätzt.

Denn sie ermöglicht einen schnellen, ressourcenschonenden und rechtlich nachvollziehbaren Blockchain-Betrieb, der sich deutlich von der offenen und oft unregulierten Natur öffentlicher Blockchains unterscheidet.

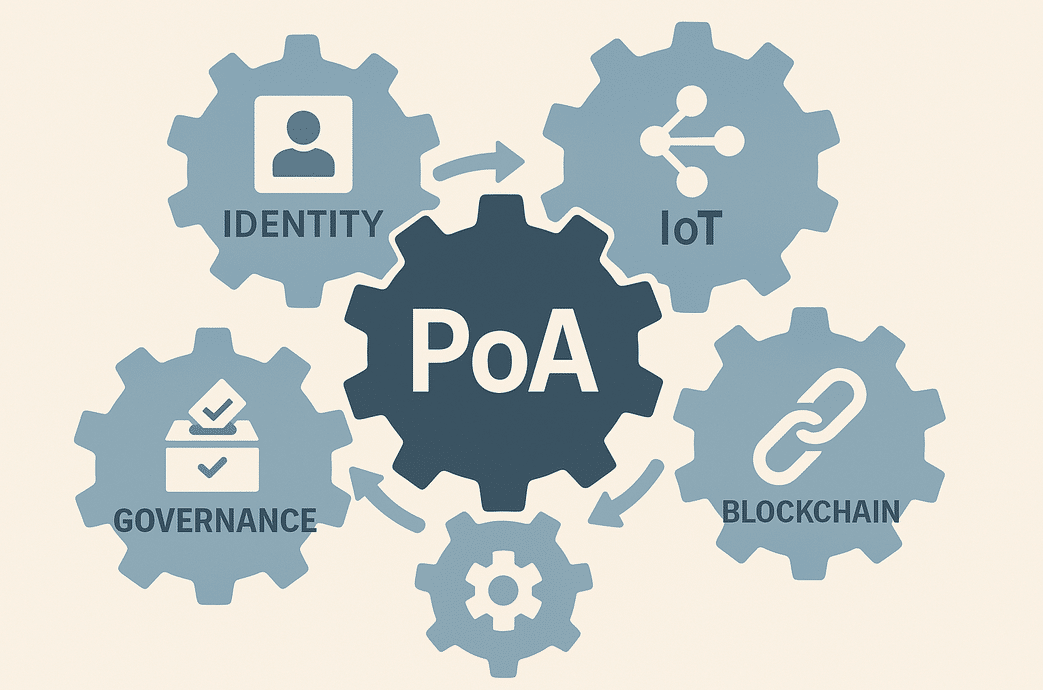

3. Wer sind die Validatoren?

Im Zentrum jeder Proof-of-Authority-Blockchain stehen die Validatoren – sie sind sozusagen die „Vertrauensanker“ des Netzwerks.

Doch wer genau sind diese Personen oder Institutionen, und warum dürfen gerade sie Transaktionen bestätigen und neue Blöcke erzeugen?

Im Gegensatz zu Proof of Work, wo du durch das Lösen komplexer Rechenaufgaben am Konsensprozess teilnehmen kannst, oder zu Proof of Stake, wo du Coins einsetzen musst, setzt PoA auf eine ganz andere Logik.

Nur diejenigen, die als vertrauenswürdig eingestuft werden und ihre Identität offenlegen, dürfen mitmachen.

Das bedeutet, dass jeder Validator einer PoA-Blockchain nicht anonym ist – im Gegenteil: Er oder sie ist mit einem echten Namen, einer überprüften Identität und oft sogar mit öffentlich zugänglichen Hintergrundinformationen verknüpft.

Dadurch entsteht eine Art „öffentliche Verantwortung“, die Manipulationen oder Fehlverhalten vorbeugen soll.

Ein gutes Beispiel dafür ist das Netzwerk von VeChain. Hier müssen potenzielle Validatoren ein strenges Auswahlverfahren durchlaufen.

Neben einer technischen Infrastruktur, die rund um die Uhr verfügbar und abgesichert sein muss, müssen auch wirtschaftliche, organisatorische und rechtliche Bedingungen erfüllt sein.

In vielen Fällen wird sogar eine Kaution hinterlegt oder ein geschäftlicher Hintergrund geprüft, um sicherzustellen, dass nur seriöse Akteure mitwirken.

Doch dieser Ansatz bringt nicht nur Vorteile mit sich. Da die Identität der Validatoren öffentlich ist, können sie auch zum Ziel von Angriffen werden – sei es durch Hacker, durch politische Einflussnahme oder durch Reputationsschäden.

Ein Skandal oder Datenleck bei einem Validator kann schnell das Vertrauen in das gesamte Netzwerk erschüttern.

In einem zentralen Punkt unterscheidet sich PoA deshalb fundamental von dezentralen, anonymen Blockchains: Das System steht und fällt mit der Integrität seiner Teilnehmer.

Gerade in Anwendungen, bei denen Vertrauen, Nachvollziehbarkeit und Regulierung wichtig sind – etwa im Supply Chain Management, bei staatlichen Projekten oder im Finanzbereich – ist das jedoch oft gewollt.

Wenn du also ein Blockchain-Projekt planst, bei dem bekannte, kontrollierte Teilnehmer von Vorteil sind, kann Proof of Authority die passende Grundlage bieten.

4. Vorteile von Proof of Authority

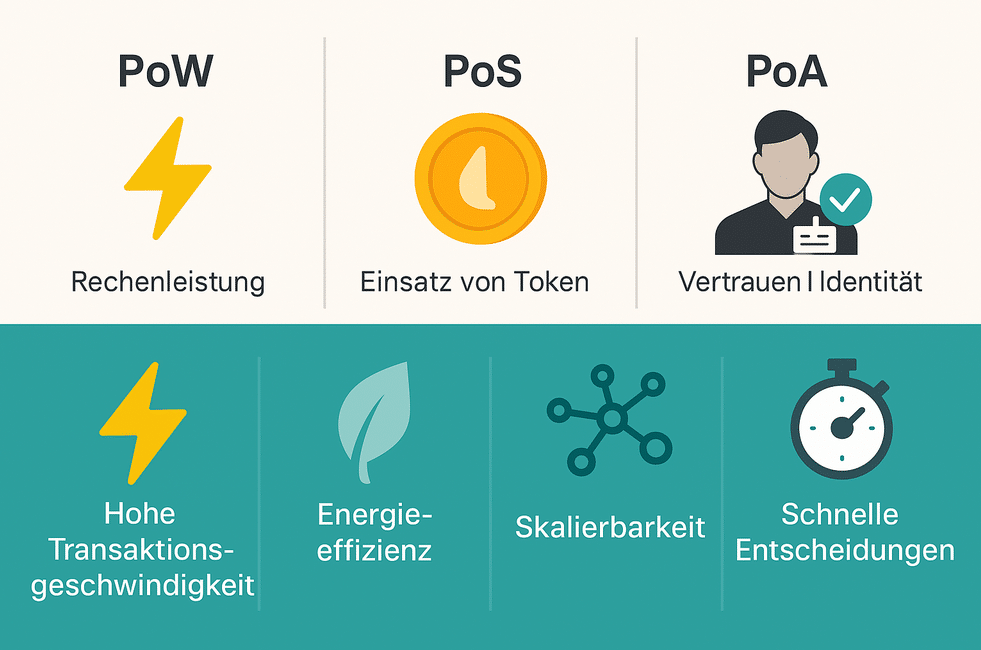

Proof of Authority gilt nicht ohne Grund als einer der effizientesten Konsensmechanismen für Blockchains, die in professionellen oder regulierten Umgebungen eingesetzt werden.

Vor allem für Unternehmen, Institutionen und Behörden, die auf stabile und vorhersehbare Systeme setzen, bringt PoA entscheidende Vorteile mit sich – sowohl technisch als auch organisatorisch.

Einer der größten Pluspunkte ist die extrem hohe Transaktionsgeschwindigkeit. Da es keinen Wettbewerb um das Recht zur Blockerstellung gibt, entfallen Verzögerungen, wie sie bei Mining-basierten Netzwerken üblich sind.

Stattdessen wird jede Transaktion blitzschnell bestätigt – oft in Sekundenbruchteilen. Das macht PoA ideal für Anwendungen mit hohem Datenvolumen, etwa bei der Verfolgung von Warenströmen in globalen Lieferketten oder bei Finanztransaktionen in Echtzeit.

Auch beim Thema Energieverbrauch spielt PoA ganz vorne mit. Während Proof of Work enorme Rechenleistung und Strom benötigt, um Sicherheitsmechanismen aufrechtzuerhalten, kommt PoA fast ganz ohne Energieverschwendung aus.

Die Validatoren brauchen keine Hochleistungsrechner, sondern lediglich eine stabile Infrastruktur zur Verwaltung und Signierung der Blöcke. Das macht diesen Ansatz besonders attraktiv in Zeiten wachsender Umweltbedenken rund um Blockchain-Technologien.

Ein weiterer wichtiger Vorteil ist die Skalierbarkeit. Da die Zahl der Validatoren begrenzt ist und der Konsensprozess deutlich schlanker ausfällt, lassen sich auch große Datenmengen problemlos und stabil verarbeiten.

PoA-Netzwerke können so Tausende von Transaktionen pro Sekunde bewältigen, ohne an Effizienz einzubüßen.

Das ist vor allem für große Unternehmen oder Konsortien interessant, die ihre Prozesse digitalisieren und automatisieren möchten.

Nicht zuletzt überzeugt PoA durch seine geringe Latenz bei Entscheidungen. In klassischen, dezentralen Netzwerken kann es Wochen dauern, bis Änderungen im Protokoll abgestimmt und umgesetzt werden – weil Tausende Teilnehmer beteiligt sind.

Bei PoA hingegen reicht meist ein schneller Konsens unter wenigen, bekannten Validatoren. Das macht Upgrades, Fehlerbehebungen oder Regeländerungen deutlich flexibler und schneller realisierbar.

5. Nachteile & Kritikpunkte

So überzeugend Proof of Authority auf den ersten Blick erscheint – vor allem in puncto Effizienz und Energieverbrauch – so wichtig ist es, auch die Schattenseiten zu beleuchten.

Denn PoA bringt einige grundsätzliche Einschränkungen und Risiken mit sich, die du kennen solltest, bevor du dich für diesen Konsensmechanismus entscheidest.

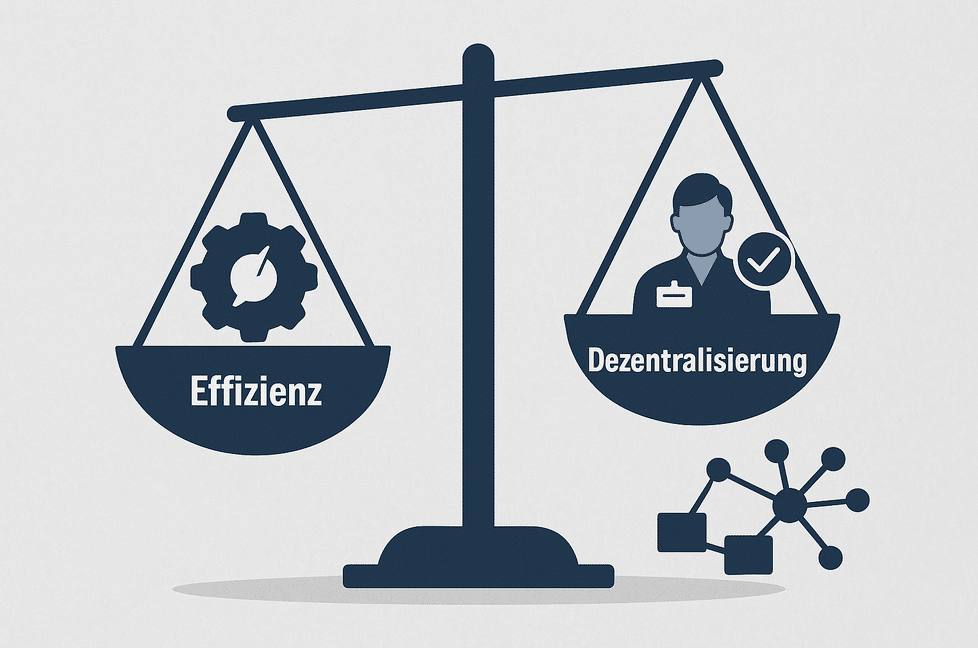

Ein zentrales Problem liegt in der starken Zentralisierung. Da nur eine begrenzte Anzahl an Validatoren aktiv an der Blockerstellung beteiligt ist, entsteht zwangsläufig eine Machtkonzentration.

Diese kleine Gruppe kontrolliert im Grunde das gesamte Netzwerk – was der grundlegenden Idee von Dezentralität in der Blockchain widerspricht.

Im schlimmsten Fall kann ein Zusammenschluss dieser Validatoren dazu führen, dass Entscheidungen im eigenen Interesse getroffen werden, statt im Sinne der Community.

Eng damit verbunden ist die Vertrauensabhängigkeit. Während bei Proof of Work oder Proof of Stake das System durch mathematische oder ökonomische Anreize geschützt wird, verlässt du dich bei PoA darauf, dass die Validatoren ehrlich und im Sinne aller handeln.

Das kann funktionieren – vor allem, wenn die Identität der Validatoren transparent ist und ihr Ruf auf dem Spiel steht.

Doch es bleibt ein Vertrauensvorschuss: „Not your keys, not your network“ – du hast als normaler Nutzer keinen direkten Einfluss auf das Verhalten der Validatoren.

Ein weiterer Risikofaktor ist die Reputation der Validatoren selbst. In PoA-Netzwerken ist das Vertrauen in die Integrität einzelner Personen oder Organisationen entscheidend.

Doch was passiert, wenn ein Validator negativ in die Schlagzeilen gerät – etwa durch ein Datenleck, Korruption oder Fehlverhalten?

Dann leidet nicht nur der einzelne Knotenpunkt, sondern oft das Vertrauen in das gesamte Netzwerk. PoA ist damit anfällig für sogenannte „Reputationsschocks“.

Hinzu kommt ein strukturelles Problem: Proof of Authority eignet sich nur eingeschränkt für öffentliche, offene Blockchains.

In Umgebungen, in denen Anonymität, Zensurresistenz und maximale Dezentralität gewünscht sind – etwa bei Kryptowährungen wie Bitcoin oder Monero – stößt PoA schnell an seine Grenzen.

Hier wirken die Stärken von PoA eher wie Schwächen: Die Transparenz der Validatoren kann zur Angriffsfläche werden, und die beschränkte Teilnehmerzahl wirkt für viele zu exklusiv oder kontrollierend.

Trotzdem heißt das nicht, dass PoA grundsätzlich ungeeignet wäre – es kommt, wie so oft, auf den Anwendungsfall an. Wenn du Vertrauen, Kontrolle und klare Regeln brauchst, kann PoA ideal sein.

Wenn du jedoch maximale Offenheit und Widerstandsfähigkeit gegen Zensur suchst, solltest du Alternativen in Betracht ziehen.

6. Anwendungsfälle & PoA-Projekte in der Praxis

Proof of Authority ist kein rein theoretisches Konzept – ganz im Gegenteil.

In den letzten Jahren wurde dieser Konsensmechanismus bereits erfolgreich in der Praxis eingesetzt, insbesondere in Umgebungen, in denen es auf Geschwindigkeit, Effizienz und nachvollziehbare Strukturen ankommt.

Viele dieser Anwendungen stammen aus dem Unternehmensumfeld oder von staatlichen Institutionen, die gezielt auf kontrollierte Netzwerke mit klar definierten Akteuren setzen.

VeChain: Transparenz in globalen Lieferketten

Eines der bekanntesten Projekte, das auf Proof of Authority setzt, ist VeChain. Diese Blockchain-Plattform wurde speziell dafür entwickelt, komplexe Lieferketten digital abzubilden und transparent zu machen.

Ob bei Luxusmarken wie Louis Vuitton, bei Lebensmittelhändlern wie Walmart China oder in der Pharmaindustrie – VeChain ermöglicht es Unternehmen, die Herkunft, Verarbeitung und Echtheit ihrer Produkte fälschungssicher zu dokumentieren.

Hier kommt PoA 2.0 zum Einsatz – eine Weiterentwicklung des klassischen Modells, die zusätzliche Sicherheitsmechanismen wie „Finality“ (Endgültigkeit von Transaktionen) und einen zweistufigen Konsensprozess integriert.

Das Ziel: maximale Effizienz und gleichzeitig hohe Zuverlässigkeit in sensiblen Anwendungsbereichen.

Microsoft Azure Blockchain: Einfache Unternehmensnetzwerke

Auch der Tech-Riese Microsoft setzt auf Proof of Authority – genauer gesagt mit seiner Azure Blockchain-Plattform.

Hier können Unternehmen ohne tiefes Blockchain-Wissen eigene, private Netzwerke aufbauen und betreiben.

Der Fokus liegt auf schneller Implementierung, einfacher Verwaltung und starker Integrationsfähigkeit mit bestehenden Microsoft-Diensten wie Office, Dynamics oder Power BI.

PoA eignet sich in diesem Kontext ideal, da die teilnehmenden Knotenpunkte – etwa verschiedene Abteilungen, Partner oder Tochterunternehmen – bekannt sind und untereinander ein gewisses Grundvertrauen besteht.

Anstelle komplizierter Abstimmungen oder energieintensiver Prozesse wird hier auf pragmatische Effizienz gesetzt.

POA Network & Gnosis Chain: Von der Sidechain zum Ökosystem

Ein spannendes historisches Beispiel ist das POA Network, das ursprünglich als Ethereum-Sidechain mit PoA-Fokus gestartet ist.

Ziel war es, schnelle und kostengünstige Transaktionen zu ermöglichen, insbesondere für kleinere Anwendungen und DApps.

Obwohl das Projekt in seiner ursprünglichen Form nicht mehr aktiv ist, lebt die Technologie unter anderem in der Gnosis Chain und der früheren xDai Chain weiter.

Auch hier wurde PoA gezielt genutzt, um ein leichtgewichtiges, aber sicheres Netzwerk für Zahlungen, Abstimmungen oder Community-Projekte bereitzustellen – mit klar definierten Validatoren, die für Stabilität und Integrität sorgten.

Staatliche Anwendungen: Estland, Dubai & Co.

Ein besonders spannender Bereich sind staatliche Blockchain-Initiativen, die häufig auf PoA setzen – vor allem wegen der Kontrollierbarkeit und rechtlichen Nachvollziehbarkeit.

Das digitale Vorzeigeland Estland nutzt Blockchain-Elemente zur Absicherung seiner digitalen Verwaltung, etwa bei Gesundheitsdaten oder Notariaten.

Auch wenn nicht immer öffentlich gemacht wird, welcher Konsensmechanismus im Hintergrund läuft, ist PoA hier eine naheliegende Wahl.

In Dubai wiederum verfolgt die Regierung das ambitionierte Ziel, bis 2030 alle staatlichen Prozesse vollständig zu digitalisieren – viele davon sollen auf PoA-basierten Blockchains laufen.

Besonders im Bereich von digitalen Identitäten, Grundbucheinträgen und Unternehmensregistern werden dort bereits Lösungen getestet oder produktiv eingesetzt.

7. PoA vs. andere Konsensmechanismen

Wenn du dich mit Blockchain-Technologien beschäftigst, wirst du schnell merken: Es gibt nicht den einen perfekten Konsensmechanismus.

Jeder Ansatz bringt eigene Stärken und Schwächen mit – abhängig davon, was du mit dem Netzwerk erreichen möchtest. Deshalb lohnt sich ein genauer Blick auf die wichtigsten Mechanismen im Vergleich zu Proof of Authority (PoA).

Proof of Work (PoW) – Der energiehungrige Klassiker

PoW ist der Ursprung aller Konsensmechanismen und wurde durch Bitcoin weltberühmt. Das System setzt auf sogenannte „Miner“, die durch Rechenleistung kryptografische Rätsel lösen, um neue Blöcke zu validieren.

Dieses Verfahren gilt als hoch dezentralisiert und extrem sicher, da Angriffe enorme Energiekosten verursachen würden.

Doch genau darin liegt das Problem: Der Energieverbrauch ist extrem hoch, und Transaktionen sind vergleichsweise langsam.

Für hochfrequente Anwendungen oder klimabewusste Projekte ist PoW daher kaum geeignet.

Proof of Stake (PoS) – Die grüne Alternative

PoS versucht, die Nachteile von PoW zu umgehen. Hier sichern Teilnehmer das Netzwerk, indem sie eigene Coins „staken“ – also einsetzen –, um Validator zu werden. Je mehr Coins du besitzt, desto höher ist deine Chance, Blöcke erstellen zu dürfen.

Das Verfahren ist deutlich energieeffizienter und schneller als PoW, aber weniger dezentral, da große Vermögen auch viel Macht bedeuten. Dennoch hat sich PoS – etwa bei Ethereum 2.0 – als massentaugliche Lösung etabliert.

Delegated Proof of Stake (DPoS) – Effizienz durch Wahl

DPoS geht noch einen Schritt weiter: Hier wird nicht jeder Coin-Besitzer automatisch Validator, sondern es gibt eine Abstimmung, bei der eine festgelegte Anzahl an „Delegierten“ gewählt wird, die dann das Netzwerk sichern.

Das erhöht die Effizienz enorm – ist aber gleichzeitig sehr zentralisiert, da wenige Akteure die Kontrolle übernehmen.

DPoS wird häufig bei schnell wachsenden Blockchains mit starker Community eingesetzt, z. B. bei EOS oder Tron.

Proof of Authority (PoA) – Vertrauen statt Vermögen oder Rechenpower

Und nun zu PoA. Im Gegensatz zu den anderen Verfahren basiert PoA nicht auf Rechenleistung, Token-Besitz oder Wahlen, sondern auf der persönlichen Identität und Vertrauenswürdigkeit der Validatoren. Diese müssen sich öffentlich identifizieren und gelten als vertrauenswürdige Akteure.

Dadurch entsteht ein extrem schneller und energieeffizienter Konsens, der allerdings auf Kosten der Dezentralisierung geht. PoA eignet sich hervorragend für Unternehmensnetzwerke oder behördliche Systeme, bei denen Vertrauen in bestimmte Teilnehmer ohnehin vorhanden ist – für anonyme, offene Blockchains hingegen eher nicht.

Überblick: Die Konsensmechanismen im Vergleich

| Konsensmechanismus | Dezentralisiert? | Energieverbrauch | Geschwindigkeit | Sicherheit |

|---|---|---|---|---|

| Proof of Work (PoW) | Hoch | Sehr hoch | Niedrig | Sehr hoch |

| Proof of Stake (PoS) | Mittel | Niedrig | Hoch | Hoch |

| Delegated PoS (DPoS) | Niedrig | Niedrig | Sehr hoch | Mittel |

| Proof of Authority (PoA) | Niedrig | Sehr niedrig | Sehr hoch | Mittel |

Diese Tabelle zeigt dir auf einen Blick, wo die jeweiligen Stärken und Schwächen liegen. Wenn du ein System mit maximaler Sicherheit und Dezentralität brauchst, ist PoW nach wie vor erste Wahl – trotz seiner Ineffizienz.

Für schnelle und nachhaltige Lösungen mit klaren Verantwortlichkeiten bietet sich PoA jedoch als pragmatische und effektive Option an.

8. Varianten & Weiterentwicklungen von PoA

Wie jede gute Technologie entwickelt sich auch Proof of Authority stetig weiter. Denn obwohl das Grundprinzip – vertrauenswürdige, identifizierte Validatoren übernehmen die Konsensbildung – recht simpel erscheint, haben verschiedene Projekte und Forschungsteams begonnen, das Modell zu verfeinern und an neue Anforderungen anzupassen.

PoA 2.0: Das erweiterte Sicherheitsmodell von VeChain

Ein prominentes Beispiel für eine Weiterentwicklung ist PoA 2.0, wie es vom Projekt VeChain implementiert wurde. Hier wurde das klassische PoA-Modell mit einem zusätzlichen Layer ausgestattet: einem Byzantine Fault Tolerance (BFT)-Mechanismus.

Dieser schützt das Netzwerk auch dann, wenn einige Validatoren ausfallen oder sich fehlerhaft verhalten. Das Ziel ist, die Stabilität und Sicherheit weiter zu erhöhen – ohne dabei die hohe Effizienz von PoA zu verlieren.

PoA 2.0 kombiniert also die Geschwindigkeit und Einfachheit des klassischen Modells mit der Fehlertoleranz eines etablierten Sicherheitsverfahrens. Für Netzwerke mit hohem wirtschaftlichem oder regulatorischem Risiko kann das ein echter Gamechanger sein.

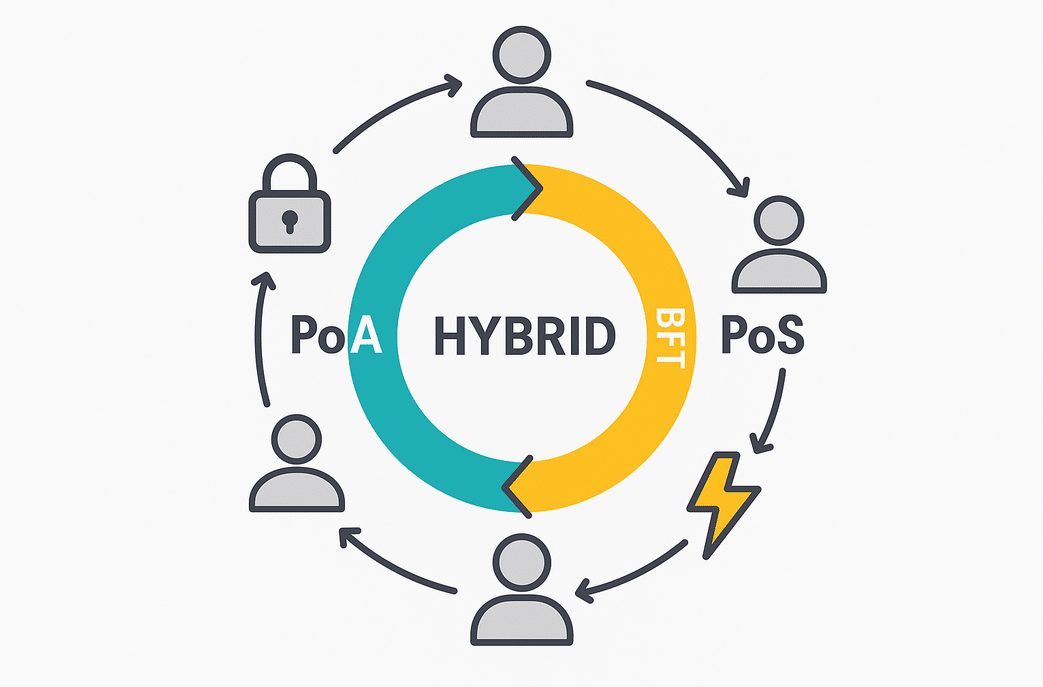

Hybride Modelle: Das Beste aus mehreren Welten

Eine weitere spannende Entwicklung sind hybride Konsensmodelle, bei denen PoA mit anderen Mechanismen kombiniert wird – etwa mit Proof of Stake (PoS) oder BFT-Verfahren.

Ziel dieser Modelle ist es, mehr Sicherheit und Flexibilität zu bieten, ohne die Vorteile von PoA aufzugeben.

So könnten beispielsweise PoS-basierte Finanzanreize genutzt werden, um Validatoren zusätzlich zu motivieren, während die Autoritätsstruktur gleichzeitig für Ordnung und Kontrolle sorgt.

Oder es wird ein zweistufiger Konsensprozess eingeführt, bei dem PoA die erste schnelle Prüfung übernimmt, während ein BFT-Protokoll für endgültige Bestätigungen sorgt.

Dynamische Validatorensysteme: Gegen Zentralisierung

Ein häufig genannter Kritikpunkt an PoA ist die potenzielle Zentralisierung. Um dieser Gefahr entgegenzuwirken, arbeiten einige Projekte an dynamischen Validatorensystemen.

Hierbei rotiert die Rolle der Validatoren regelmäßig – entweder durch automatisierte Auswahlprozesse oder durch Wahlverfahren innerhalb der Community.

Diese Ansätze sollen verhindern, dass sich Macht dauerhaft in den Händen weniger Akteure konzentriert, und gleichzeitig das Vertrauen der Nutzer in die Integrität des Netzwerks stärken.

So wird PoA zukunftsfähiger und besser skalierbar für größere oder international agierende Netzwerke.

9. Für wen eignet sich Proof of Authority?

PoA ist nicht die perfekte Lösung für jede Blockchain – aber es gibt eine Reihe von Szenarien, in denen dieser Konsensmechanismus seine Stärken voll ausspielen kann.

Besonders dort, wo Vertrauen, Effizienz und kontrollierte Zugänge gefragt sind, ist PoA eine sehr gute Wahl.

Unternehmen & Institutionen

Für große Unternehmen und Organisationen, die untereinander ein gewisses Maß an Vertrauen aufgebaut haben – etwa innerhalb einer Lieferkette oder bei konzerninternen Anwendungen – ist PoA ideal.

Hier steht nicht die Anonymität im Vordergrund, sondern Transparenz, Effizienz und Nachvollziehbarkeit.

PoA ermöglicht es, Netzwerke mit hoher Performance aufzubauen, die regulatorische Anforderungen erfüllen und sich nahtlos in bestehende Prozesse integrieren lassen.

Konsortien & Permissioned Blockchains

Ein weiterer idealer Einsatzbereich sind Konsortien, bei denen mehrere Organisationen gemeinsam eine Blockchain betreiben – zum Beispiel ein Zusammenschluss aus Banken, Versicherungen oder Industriepartnern.

In solchen „permissioned blockchains“ ist es wichtig, genau zu wissen, wer die Kontrolle über die Infrastruktur hat. PoA liefert hier die nötige Struktur, um klare Zuständigkeiten zu schaffen und Vertrauen durch Identität zu sichern.

Entwickler von DApps

Auch Entwickler von dezentralen Anwendungen (DApps) profitieren von PoA – insbesondere, wenn es um Geschwindigkeit und Stabilität geht.

Viele DApps, die auf schnelle Transaktionen angewiesen sind, z. B. im Gaming-, Finanz- oder Logistikbereich, setzen auf Sidechains mit PoA-Konsens, um Skalierungsprobleme zu umgehen, ohne die Sicherheit zu vernachlässigen.

Regierungen & Behörden

Schließlich eignet sich PoA hervorragend für staatliche und behördliche Anwendungen. Digitale Identitätsverwaltung, Grundbucheinträge, Unternehmensregister oder Verwaltungsprozesse – überall dort, wo klare Verantwortlichkeiten und ein hoher Grad an rechtlicher Kontrolle erforderlich sind, kann PoA einen echten Mehrwert bieten.

Staaten wie Estland, Schweden oder die Vereinigten Arabischen Emirate experimentieren aktiv mit PoA-basierten Systemen für digitale Verwaltungsprozesse.

10. Zukunft von Proof of Authority: Trends & Entwicklungen

Proof of Authority ist längst mehr als ein Nischenmodell für private Blockchains. Mit dem wachsenden Bedarf an regulierbaren, skalierbaren und transparenten Lösungen in Wirtschaft, Industrie und Verwaltung rückt PoA zunehmend ins Zentrum der technologischen Diskussion.

Besonders spannend: PoA lässt sich gut mit anderen Technologien und Konzepten kombinieren, was den Konsensmechanismus auch langfristig zukunftsfähig macht. Hier sind einige der vielversprechendsten Trends, die du kennen solltest:

Dezentrale Identität (DID): Vertrauen durch Self-Sovereign Identity

Ein wichtiges Zukunftsthema ist die Integration dezentraler Identitäten (DIDs) in PoA-Netzwerke. Dabei geht es darum, dass Validatoren (oder auch Nutzer:innen) ihre Identität eigenständig und sicher nachweisen können, ohne auf zentrale Aussteller wie Behörden angewiesen zu sein.

Dieses Prinzip der Self-Sovereign Identity schafft mehr Transparenz und Kontrolle über persönliche Daten – sowohl für die Teilnehmer am Netzwerk als auch für externe Prüfstellen.

Kombiniert mit PoA entsteht so ein System, das nicht nur auf Vertrauen basiert, sondern dieses auch technologisch absichert – etwa durch kryptografisch signierte Nachweise und auditierbare Identitätsdaten.

Besonders im Behörden- und Gesundheitsbereich ergeben sich daraus neue Anwendungsmöglichkeiten.

Industrie 4.0 & IoT: Maschinen im Vertrauen

Ein weiteres spannendes Einsatzfeld für PoA ist die Industrie 4.0 – also die intelligente, vernetzte Fertigung – sowie das Internet der Dinge (IoT).

In diesen Bereichen tauschen Maschinen und Sensoren kontinuierlich Daten aus, treffen Entscheidungen und steuern Prozesse.

Damit das sicher und nachvollziehbar abläuft, braucht es ein leichtgewichtiges, schnelles und zuverlässiges Konsensverfahren.

PoA bietet hier genau das: Statt dass jeder Sensor oder jedes Gerät ein eigenes Rechenzentrum betreiben muss, können verifizierte „Edge-Geräte“ als Validatoren fungieren.

Diese vertrauenswürdigen Knotenpunkte koordinieren dann den Datenfluss – etwa in smarten Fabriken, Logistikzentren oder Energieversorgungsnetzen.

Regulatorische Anforderungen: PoA als Compliance-Booster

In einer Welt, in der Regulierungsbehörden immer genauer hinschauen, ist es ein klarer Vorteil, wenn ein Blockchain-System nicht auf anonyme Miner oder Tokenholder angewiesen ist, sondern auf identifizierbare und kontrollierbare Teilnehmer. Genau hier spielt PoA seine Stärken aus.

Viele Unternehmen und staatliche Stellen bevorzugen PoA, weil es viele regulatorische Anforderungen bereits im Design berücksichtigt: Datenschutz, Auditierbarkeit, Governance und Verantwortlichkeit sind fest integriert.

Für Anwendungen im Finanzsektor, bei E-Government-Projekten oder in sensiblen Branchen wie der Pharmaindustrie ist das ein echter Wettbewerbsvorteil.

Neue Governance-Modelle: Demokratisierung der Autorität

Ein viel diskutierter Aspekt rund um PoA ist die Frage: Wie lässt sich das Vertrauen in Validatoren demokratischer gestalten?

Während heute meist zentrale Stellen entscheiden, wer Validator werden darf, arbeiten viele Projekte an offeneren, transparenteren Governance-Strukturen.

Künftige PoA-Systeme könnten beispielsweise Community-Abstimmungen einführen, bei denen regelmäßig über neue Validatoren entschieden wird.

Auch Kombinationen mit DAOs (Decentralized Autonomous Organizations) oder delegierten Entscheidungsprozessen sind denkbar. Das Ziel: Mehr Mitsprache, ohne die Effizienz zu verlieren, die PoA auszeichnet.

11. FAQ: Häufige Fragen zu Proof of Authority

Was ist der Unterschied zwischen PoA und PoS?

PoS setzt auf finanzielles Engagement, PoA auf persönliche Identität und Reputation.

Ist PoA sicher?

Ja – wenn die Validatoren vertrauenswürdig und technisch abgesichert sind.

Ist PoA dezentral?

Nicht im klassischen Sinne – es ist ein Kompromiss zwischen Effizienz und Dezentralität.

Warum wird PoA oft in privaten Blockchains genutzt?

Weil dort Vertrauen durch bekannte Akteure bereits vorhanden ist – PoA bietet dort maximale Effizienz.