In der Welt der Kryptowährungen und Blockchain-Technologie ist Datenschutz ein immer wichtiger werdendes Thema.

Stealth-Adressen stellen dabei eine der spannendsten Innovationen dar, um die Privatsphäre der Nutzer zu schützen.

Wenn Du Dich jemals gefragt hast, wie Du Transaktionen durchführen kannst, ohne dass Deine Identität oder Deine finanziellen Bewegungen nachvollziehbar sind, dann bist Du hier genau richtig.

In diesem Ratgeber erklären wir Dir alles Wichtige über Stealth-Adressen, ihre Funktionsweise und wie sie Deine Privatsphäre in der Krypto-Welt verbessern können.

Die folgende Tabelle fasst die wichtigsten Merkmale zusammen:

| Aspekt | Beschreibung |

|---|---|

| Was sind Stealth-Adressen? | Stealth-Adressen sind Krypto-Adressen, die entwickelt wurden, um die Privatsphäre bei Blockchain-Transaktionen zu schützen. Jede Transaktion wird mit einer einzigartigen, einmaligen Adresse verknüpft, die nicht mit einer dauerhaften Wallet-Adresse verbunden ist. |

| Wie funktionieren Stealth-Adressen? | Stealth-Adressen werden mithilfe eines Hashing-Algorithmus erstellt, der den öffentlichen Key des Empfängers in eine verschlüsselte, einmalige Adresse umwandelt. Der Empfänger kann die Transaktion mit seinem privaten Key entschlüsseln. |

| Privatsphäre und Anonymität | Stealth-Adressen gewährleisten, dass die Verbindung zwischen Sender und Empfänger für Dritte unsichtbar bleibt. Jede Transaktion hat eine neue Adresse, die nicht wiederverwendet wird, was die Nachverfolgbarkeit verhindert. |

| Vorteile | Stealth-Adressen erhöhen die Privatsphäre, schützen vor Blockchain-Analyse, verhindern die Rückverfolgbarkeit von Transaktionen und bieten zusätzlichen Schutz vor Identitätsdiebstahl und Hackerangriffen. |

| Anwendungen | Sie werden für private Transaktionen, Datenschutz-Kryptowährungen (z.B. Monero, ZCash), DeFi-Plattformen und auch bei Zahlungen von Unternehmen eingesetzt, die ihre Finanztransaktionen schützen wollen. |

| Beispiele für Blockchains | Monero nutzt Stealth-Adressen standardmäßig. Ethereum und Layer-2-Lösungen verwenden ähnliche Datenschutztechnologien wie zk-SNARKs und Tornado Cash für die Anonymisierung von Transaktionen. |

| Sicherheitsaspekte | Die Sicherheit hängt von der Implementierung der Stealth-Adressen ab. Es ist wichtig, vertrauenswürdige Wallets zu verwenden und private Keys sicher zu verwahren. Sicherheitslücken in der Implementierung können Risiken darstellen. |

Für alle, die wenig Zeit haben, werden Stealth-Adressen in diesem Video erklärt:

Was sind Stealth-Adressen?

Stealth-Adressen sind eine spezielle Art von Krypto-Adresse, die entwickelt wurde, um die Privatsphäre der Nutzer bei Transaktionen auf der Blockchain zu schützen.

Sie ermöglichen es, Transaktionen zu tätigen, ohne dass Dritte die Verbindung zwischen der Adresse des Absenders und der des Empfängers nachvollziehen können.

In einer normalen Kryptowährungs-Transaktion ist die öffentliche Adresse des Empfängers sichtbar, was bedeutet, dass jeder, der Zugriff auf die Blockchain hat, sehen kann, an wen die Transaktion gesendet wurde.

Diese Transparenz stellt ein Datenschutzproblem dar, da Transaktionen potenziell mit der Identität des Nutzers in Verbindung gebracht werden können.

Das Konzept der Stealth-Adressen ändert dies, indem jede Transaktion eine einzigartige, einmalige Adresse erhält.

Wenn Du eine Zahlung sendest, wird für diese spezifische Transaktion eine neue, zufällig generierte Adresse erstellt, die nur für diese Transaktion gilt.

Diese Adresse ist nicht mit einer dauerhaften öffentlichen Adresse des Empfängers verknüpft, was bedeutet, dass Deine Transaktionen nicht einfach zu einer einzelnen Person oder einem Unternehmen zurückverfolgt werden können.

Das Besondere an Stealth-Adressen ist, dass nur der Sender und der Empfänger wissen, wie die Transaktion tatsächlich durchgeführt wurde.

Der Empfänger kann die Zahlung mithilfe seines privaten Keys entschlüsseln und die Krypto-Assets erhalten, jedoch bleibt die Verbindung zwischen der Stealth-Adresse und der eigentlichen Wallet des Empfängers für alle anderen verborgen.

Für Dritte, die die Blockchain überwachen, sieht es so aus, als ob die Transaktion an eine völlig andere, unbekannte Adresse gesendet wurde.

Dies schützt sowohl den Sender als auch den Empfänger vor neugierigen Blicken und ermöglicht es, die Privatsphäre bei Krypto-Transaktionen zu wahren.

Stealth-Adressen bieten nicht nur Datenschutz, sondern auch einen zusätzlichen Schutzmechanismus gegen Blockchain-Analyse.

In der traditionellen Krypto-Welt können Transaktionen oft durch Kettenanalyse-Tools verfolgt werden, die es ermöglichen, den Fluss von Kryptowährungen zwischen Adressen zu ermitteln.

Stealth-Adressen verhindern diese Art von Überwachung, indem sie Transaktionen von der Öffentlichkeit effektiv verbergen.

Ein weiterer Vorteil von Stealth-Adressen ist, dass sie eine größere Sicherheit vor potenziellen Angreifern bieten.

Indem sie die Krypto-Adresse vor neugierigen Blicken schützen, verhindern sie, dass ein Hacker gezielt auf ein Konto zugreift, um gestohlene Kryptowährungen zu stehlen.

Dies ist besonders wichtig, da Kryptowährungen aufgrund ihrer digitalen Natur anfällig für Angriffe sind, wenn Adressen bekannt sind.

Wie funktionieren Stealth-Adressen?

Stealth-Adressen sind ein faszinierendes Konzept, das auf fortgeschrittener Kryptografie basiert, um die Privatsphäre bei Krypto-Transaktionen zu erhöhen.

Der Grundgedanke hinter Stealth-Adressen ist, dass sie es ermöglichen, jede Transaktion mit einer einzigartigen und einmaligen Adresse zu verbinden, sodass die Verknüpfung zwischen der Krypto-Adresse des Empfängers und einer spezifischen Transaktion für Dritte unsichtbar bleibt.

Dies schützt die Identität des Empfängers und sorgt dafür, dass der Fluss von Kryptowährungen nicht nachverfolgt werden kann.

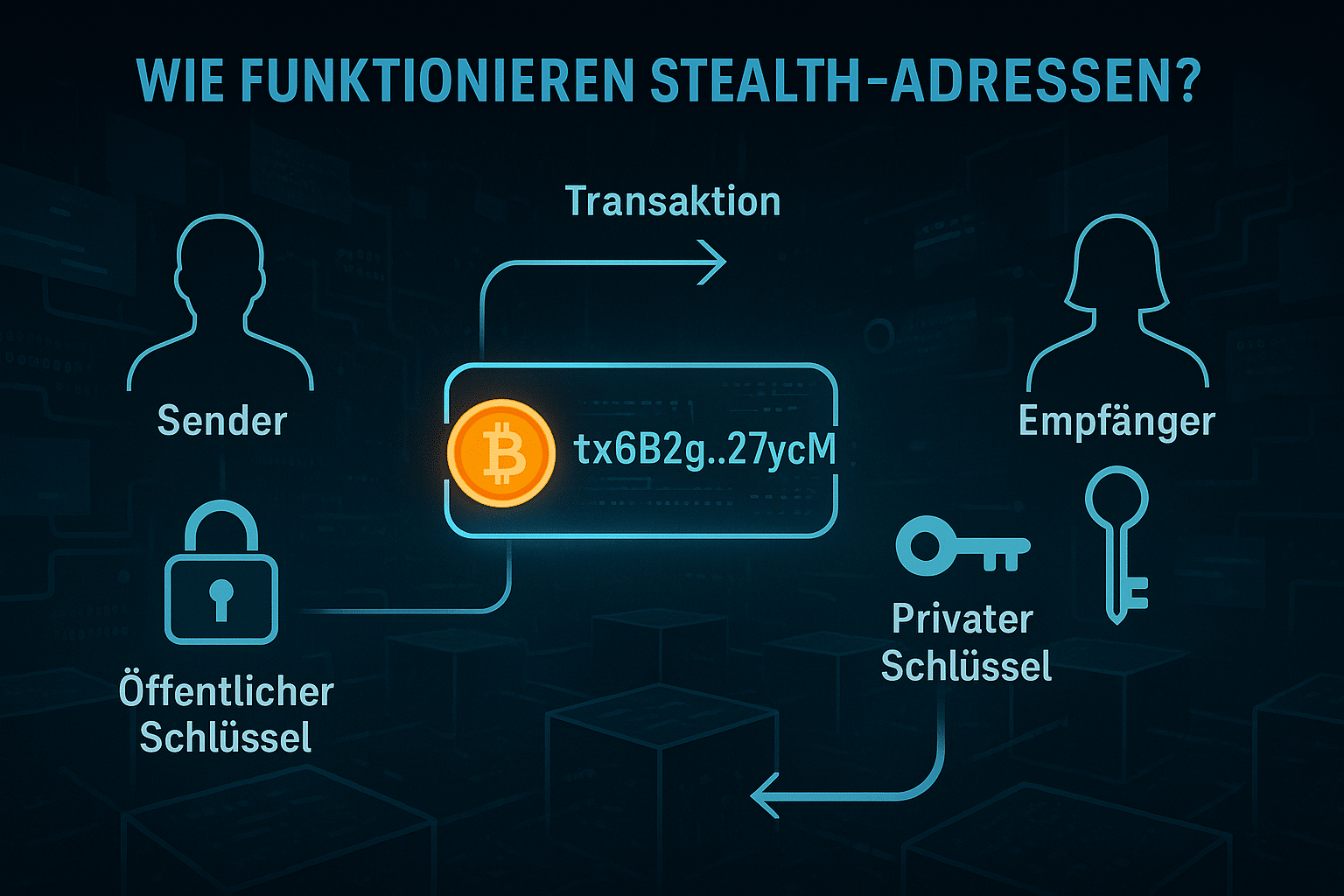

Die Funktionsweise von Stealth-Adressen lässt sich in zwei Hauptkomponenten unterteilen:

Der öffentliche Key des Empfängers

Der öffentliche Key des Empfängers ist ein wesentlicher Bestandteil der Transaktion. Es handelt sich dabei um den Teil der Krypto-Adresse, der in der Blockchain veröffentlicht wird.

Im Gegensatz zu normalen Adressen, bei denen der öffentliche Key dauerhaft mit einer Wallet-Adresse verknüpft ist, wird der öffentliche Key bei Stealth-Adressen nicht direkt mit der Transaktion verbunden.

Stattdessen wird der öffentliche Key als Basis für die Erstellung einer neuen, einzigartigen Stealth-Adresse verwendet.

Der öffentliche Key dient dazu, die Transaktionen zu empfangen und zu verifizieren, ist jedoch in der üblichen Form für Dritte nicht einsehbar.

Ein einmaliger, verschlüsselter Code (Stealth-Adresse)

Der entscheidende Unterschied zu normalen Krypto-Adressen liegt in der Generierung einer neuen Adresse für jede Transaktion.

Der Stealth-Code, der für jede Transaktion neu erstellt wird, ist im Grunde eine verschlüsselte Version des öffentlichen Keys des Empfängers.

Der Empfänger ist der einzige, der die Transaktion entschlüsseln kann, da er über den entsprechenden privaten Key verfügt.

Bei der Erstellung einer Stealth-Adresse wird ein Hashing-Algorithmus verwendet, um aus dem öffentlichen Key des Empfängers und zusätzlichen zufälligen Daten eine neue, einmalige Adresse zu erzeugen.

Diese Adresse ist für Dritte nicht nachvollziehbar, da sie nicht direkt mit dem öffentlichen Key des Empfängers verbunden ist.

Der Sender erzeugt die Stealth-Adresse, indem er den öffentlichen Key des Empfängers in den Hashing-Prozess einbezieht, sodass für jede Transaktion eine völlig neue und einmalige Adresse entsteht.

Der Ablauf einer Transaktion mit Stealth-Adressen

-

Erstellung der Stealth-Adresse: Wenn Du eine Transaktion durchführst, wird mithilfe eines speziellen Algorithmus eine Stealth-Adresse für den Empfänger generiert. Diese Adresse ist nur für diese eine Transaktion gültig und wird nach Abschluss der Transaktion nicht wiederverwendet.

-

Senden der Transaktion: Du sendest die Kryptowährung an die generierte Stealth-Adresse. Für Dritte, die die Blockchain überwachen, sieht es so aus, als ob die Transaktion an eine völlig andere, nicht identifizierbare Adresse gesendet wurde.

-

Entschlüsselung der Transaktion: Der Empfänger erhält die Zahlung, indem er die Transaktion mit seinem privaten Key entschlüsselt. Nur der Empfänger kann die Stealth-Adresse zu seiner tatsächlichen Krypto-Wallet-Adresse zurückverfolgen, indem er den verschlüsselten Code entschlüsselt.

-

Überprüfung durch den Empfänger: Da der Empfänger der einzige ist, der über den privaten Key verfügt, kann er die Transaktion entschlüsseln und die Krypto-Assets in seine Wallet erhalten. Für alle anderen bleibt die Transaktion anonym und nicht nachvollziehbar.

Warum Stealth-Adressen so effektiv sind

Der größte Vorteil von Stealth-Adressen ist der Schutz vor Blockchain-Analyse-Tools.

Diese Tools analysieren in der Regel öffentliche Blockchains und versuchen, Muster in den Transaktionen zu erkennen, um die Identität der Nutzer und den Fluss von Krypto-Vermögenswerten nachzuvollziehen.

Da bei Stealth-Adressen jede Transaktion mit einer einzigartigen Adresse verbunden ist, bleibt es nahezu unmöglich, Transaktionen miteinander in Verbindung zu bringen oder den Empfänger zu identifizieren.

Selbst wenn eine Transaktion öffentlich in der Blockchain sichtbar ist, gibt es keine Möglichkeit, die Verbindung zwischen dieser Transaktion und einer bestimmten Person oder Wallet nachzuvollziehen.

Zusätzlich bieten Stealth-Adressen eine zusätzliche Sicherheitsebene.

Da jede Transaktion mit einer neuen Adresse verknüpft wird, wird es für Hacker und Angreifer wesentlich schwieriger, eine Wallet zu identifizieren und gezielt anzugreifen. Dies schützt den Empfänger vor möglichen Sicherheitslücken und Diebstahl.

Die Rolle von privaten und öffentlichen Keys

Die Stealth-Adresse funktioniert auf Grundlage der grundlegenden Prinzipien der Public-Key-Kryptografie.

Der öffentliche Key des Empfängers wird für den verschlüsselten Code verwendet, aber der tatsächliche private Key bleibt geheim.

Der private Key ist der einzige, der es dem Empfänger ermöglicht, Transaktionen zu entschlüsseln und auf die gesendeten Krypto-Assets zuzugreifen.

Da der private Key niemals öffentlich gemacht wird und die Stealth-Adresse für jede Transaktion neu generiert wird, bleibt die Verbindung zwischen dem Sender und dem Empfänger für Dritte unsichtbar.

Diese Verschlüsselungstechnologie sorgt dafür, dass Deine Transaktionen vor neugierigen Blicken und Analyse-Tools geschützt sind.

Stealth-Adressen und Datenschutz

Datenschutz ist eines der größten Anliegen in der Krypto-Welt. Bei traditionellen Kryptowährungen wie Bitcoin oder Ethereum sind Transaktionen zwar pseudonym, jedoch nicht vollständig anonym.

Jede Transaktion wird auf der Blockchain aufgezeichnet, was es mit genügend Analysetools möglich macht, Transaktionen zurückzuverfolgen und sogar die Identität der Nutzer zu ermitteln.

Stealth-Adressen bieten hier eine bahnbrechende Lösung, da sie den Datenschutz auf ein völlig neues Niveau heben.

Stealth-Adressen verbessern den Datenschutz, indem sie eine zusätzliche Schicht der Anonymität schaffen.

Sie gewährleisten, dass die Verbindung zwischen dem Sender und dem Empfänger einer Transaktion verborgen bleibt, selbst wenn alle Transaktionen öffentlich auf der Blockchain sichtbar sind. Wie das funktioniert, erläutern wir im Folgenden.

Anonymität vs. Pseudonymität

Zunächst ist es wichtig, den Unterschied zwischen Anonymität und Pseudonymität zu verstehen.

In traditionellen Kryptowährungen wie Bitcoin ist eine Transaktion pseudonym, das bedeutet, dass sie nicht direkt mit einem Namen oder einer Identität verknüpft ist.

Die Adresse, an die Du sendest oder von der Du empfängst, ist in der Regel eine lange Zeichenfolge, die nicht direkt auf Dich als Person hinweist.

Allerdings sind diese Transaktionen öffentlich und können im Verlauf analysiert werden.

Mit der richtigen Technologie oder durch das Sammeln zusätzlicher Informationen, wie beispielsweise durch KYC-Daten (Know Your Customer) bei Börsen oder durch die Verknüpfung von Adressen mit öffentlichen Daten, können Transaktionen nachverfolgt und Personen zugeordnet werden.

Stealth-Adressen bringen diese pseudonyme Natur jedoch auf ein neues Level der Anonymität.

Bei Stealth-Adressen wird nicht nur die öffentliche Adresse verschleiert, sondern es wird auch verhindert, dass eine Transaktion oder eine Adresse in irgendeiner Form zu einer Identität zurückverfolgt werden kann.

Jede Transaktion hat ihre eigene, einzigartige Adresse, die nicht wiederverwendet wird.

Selbst wenn jemand Zugang zur Blockchain hat und die Transaktionen beobachtet, ist es praktisch unmöglich, den Empfänger mit einer bestimmten Person oder Identität zu verbinden.

Wie Stealth-Adressen den Datenschutz erhöhen

Stealth-Adressen bieten Dir die Möglichkeit, Transaktionen völlig anonym zu gestalten. Hier ist, wie es funktioniert:

Erstellung einer neuen Adresse für jede Transaktion

Bei jeder Transaktion wird eine neue, einmalige Adresse generiert, die nur für diese spezielle Transaktion gilt.

Dies verhindert, dass eine wiederholte Verwendung derselben Adresse dazu führen kann, dass Transaktionen miteinander in Verbindung gebracht werden.

Verstecken des öffentlichen Keys

Der öffentliche Key des Empfängers wird nicht direkt auf der Blockchain veröffentlicht. Stattdessen wird eine verschlüsselte Stealth-Adresse erzeugt, die für Dritte nicht erkennbar ist.

Das bedeutet, dass selbst wenn eine Transaktion öffentlich einsehbar ist, niemand nachvollziehen kann, dass die Transaktion wirklich an diese Person gerichtet war.

Dies schützt die Identität des Empfängers und stellt sicher, dass keine Daten auf der Blockchain hinterlassen werden, die zur Identifikation führen könnten.

Keine Rückverfolgbarkeit von Transaktionen

Ein wichtiger Aspekt der Privatsphäre in der Krypto-Welt ist die Fähigkeit, Transaktionen miteinander zu verbinden.

In Netzwerken ohne Stealth-Adressen ist es oft möglich, Transaktionen zu gruppieren und zu analysieren, um Muster zu erkennen und so den Fluss von Geldern nachzuvollziehen.

Stealth-Adressen verhindern dies, da jede Transaktion mit einer völlig neuen Adresse versehen wird.

Es gibt keine kontinuierliche Verbindung zwischen den Transaktionen, was die Nachverfolgung praktisch unmöglich macht.

Schutz vor Blockchain-Analyse

Viele Unternehmen und Einzelpersonen nutzen spezielle Analysetools, um Blockchain-Daten zu überwachen und zu analysieren.

Diese Tools sind darauf ausgelegt, Muster zu erkennen und Transaktionen zurückzuverfolgen, um so das Verhalten von Nutzern auf der Blockchain zu untersuchen.

Stealth-Adressen machen es für solche Tools extrem schwer, die Transaktionen zu verfolgen oder die Identität der beteiligten Personen zu bestimmen.

Die Bedeutung von Stealth-Adressen für den Datenschutz in der Krypto-Welt

In einer Zeit, in der Datenschutz und Anonymität zunehmend unter Druck geraten, bieten Stealth-Adressen eine der besten Möglichkeiten, um Deine finanziellen Transaktionen zu schützen.

Diese Technologie ist besonders wertvoll für Menschen, die ihre Privatsphäre wahren möchten – sei es aus persönlichen, sicherheitsrelevanten oder rechtlichen Gründen.

In vielen Ländern gibt es zunehmend strengere Datenschutzgesetze, die es Unternehmen und Einzelpersonen schwer machen, Daten ohne ausdrückliche Zustimmung zu sammeln oder zu verwenden.

Krypto-Nutzer, die Wert auf ihre Privatsphäre legen, können mit Stealth-Adressen sicherstellen, dass ihre Transaktionen vor neugierigen Blicken und Datenanalysen verborgen bleiben.

Stealth-Adressen sind auch ein wichtiges Werkzeug für Datenschutz-Projekte und datenschutzorientierte Kryptowährungen.

Besonders bei Coins wie Monero, die auf die Verbesserung der Privatsphäre und Anonymität ausgerichtet sind, werden Stealth-Adressen als zentrales Element eingesetzt, um sicherzustellen, dass Transaktionen absolut privat bleiben.

Andere datenschutzorientierte Kryptowährungen und Projekte, wie ZCash oder Grin, setzen ähnliche Technologien ein, um den Datenschutz der Nutzer zu gewährleisten.

Der Schutz vor Hackerangriffen und Identitätsdiebstahl

Ein weiterer Vorteil von Stealth-Adressen ist, dass sie Dir auch eine zusätzliche Sicherheitsebene bieten, wenn es um Identitätsdiebstahl oder Hackerangriffe geht.

In der traditionellen Krypto-Welt, wenn jemand die öffentliche Adresse Deiner Wallet kennt, kann er versuchen, in Deine Wallet einzudringen oder Deine Kryptowährungen zu stehlen.

Da jedoch Stealth-Adressen keine öffentlich zugängliche, dauerhafte Identifikation enthalten, wird es für potenzielle Angreifer viel schwieriger, gezielt eine Wallet anzugreifen.

Ohne eine direkte Verbindung zur öffentlichen Adresse und ohne dass Transaktionen miteinander verknüpft werden, ist es viel schwieriger, festzustellen, dass eine bestimmte Wallet gehackt werden könnte.

Stealth-Adressen machen es also für Hacker nahezu unmöglich, die Krypto-Assets einer bestimmten Person zu lokalisieren und zu stehlen.

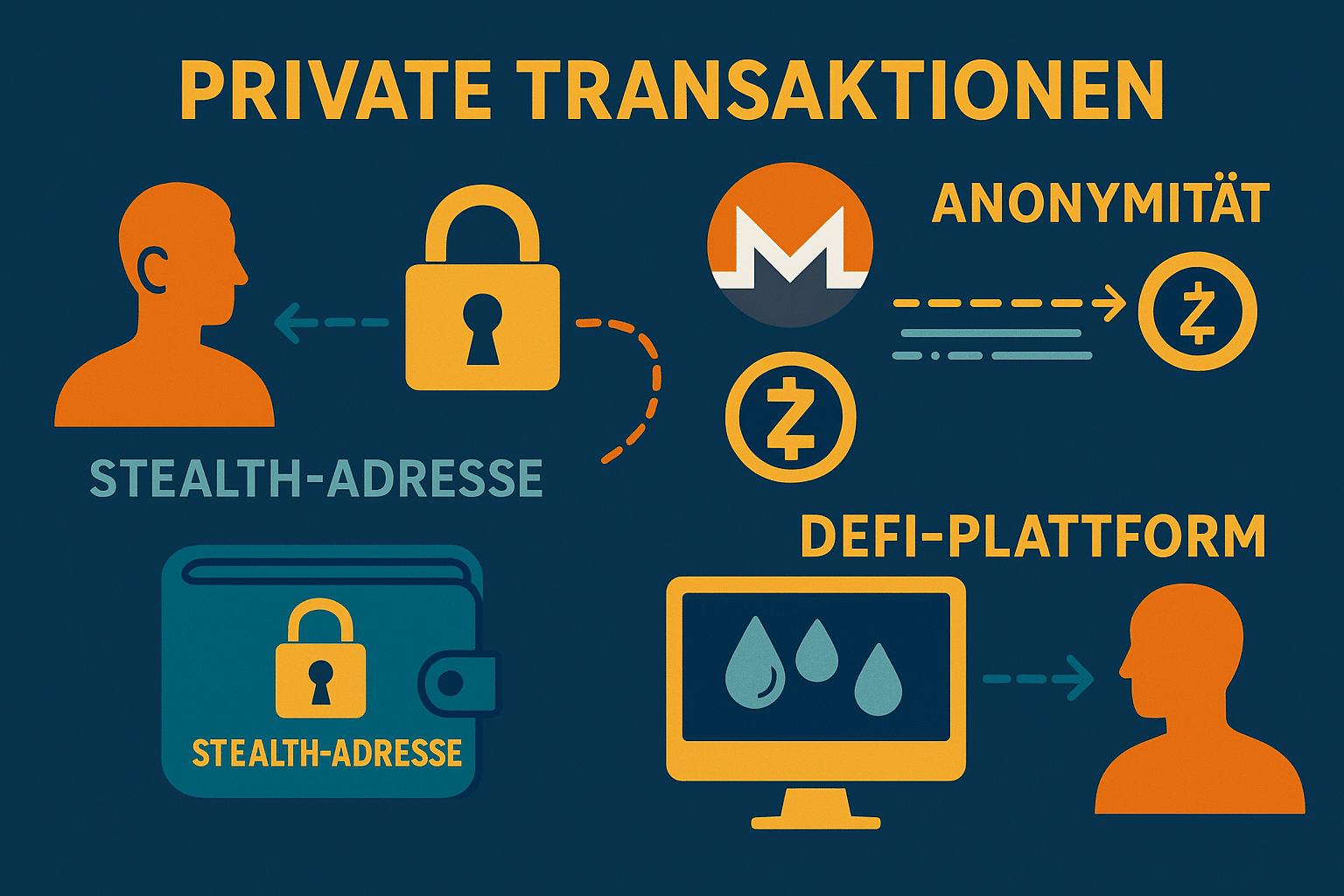

Anwendungsbeispiele von Stealth-Adressen

Stealth-Adressen sind ein leistungsfähiges Werkzeug, das in verschiedenen Bereichen der Krypto-Welt Anwendung findet.

Sie sind besonders in Szenarien relevant, bei denen Datenschutz und Anonymität von zentraler Bedeutung sind.

In diesem Abschnitt gehen wir auf einige der wichtigsten Anwendungsbeispiele ein, in denen Stealth-Adressen eine entscheidende Rolle spielen, und zeigen, wie sie in der Praxis eingesetzt werden.

Private Transaktionen: Sicherer Zahlungsverkehr

Eines der offensichtlichsten Anwendungsbeispiele für Stealth-Adressen ist der private Zahlungsverkehr.

Bei traditionellen Kryptowährungen wie Bitcoin oder Ethereum ist es zwar möglich, pseudonyme Transaktionen zu tätigen, jedoch bleibt der Fluss von Geldern auf der Blockchain öffentlich sichtbar.

Dies bedeutet, dass jeder, der Zugriff auf die Blockchain hat, die Transaktionen nachverfolgen kann, auch wenn der Name des Nutzers nicht sichtbar ist.

Stealth-Adressen bieten eine Möglichkeit, dieses Problem zu umgehen, indem sie jede Transaktion mit einer neuen, einmaligen Adresse verbinden.

Dies macht es praktisch unmöglich, die Verbindung zwischen der Transaktion und einem bestimmten Nutzer oder einer Wallet zu erkennen.

Das bedeutet, dass sowohl der Absender als auch der Empfänger der Transaktion in einer vollkommen privaten und anonymen Weise miteinander interagieren können.

Beispiel: Angenommen, Du möchtest einem Freund Kryptowährungen senden, ohne dass Dritte etwas über die Transaktion wissen.

Mit einer Stealth-Adresse wird die Zahlung in einer verschlüsselten Form gesendet, sodass niemand, der die Blockchain überwacht, nachvollziehen kann, dass Du diese Transaktion durchgeführt hast oder dass der Empfänger der Zahlung Dein Freund ist.

Anonymität in Datenschutz-Kryptowährungen

Die bekanntesten Kryptowährungen, die Stealth-Adressen verwenden, sind Monero und ZCash.

Diese Coins sind speziell darauf ausgelegt, den Datenschutz und die Anonymität ihrer Nutzer zu maximieren.

Monero, beispielsweise, verwendet Stealth-Adressen in Verbindung mit anderen Technologien wie Ring-Signaturen und RingCT, um sicherzustellen, dass alle Transaktionen privat und nicht nachvollziehbar sind.

Bei Monero wird jede Transaktion automatisch mit einer Stealth-Adresse verknüpft, sodass Empfänger keine statischen Adressen haben, die mit ihren Wallets verbunden sind.

Diese Methode stellt sicher, dass niemand – auch nicht der Empfänger der Transaktion – die Adresse des Absenders oder des Empfängers erkennen kann.

Beispiel: Wenn Du Monero benutzt, um an jemanden zu senden, wird automatisch eine Stealth-Adresse generiert.

Diese Adresse ist nur für den Empfänger zugänglich, da er sie mit seinem privaten Key entschlüsseln kann. Auf der Blockchain bleibt die Transaktion und die Identität der beteiligten Parteien unsichtbar.

Integration in Wallets und Plattformen

Viele Krypto-Wallets und Plattformen, die sich auf den Datenschutz konzentrieren, bieten Stealth-Adressen als Funktion an.

Diese Wallets ermöglichen es Nutzern, Stealth-Adressen zu erstellen, um Transaktionen sicher und anonym zu gestalten.

Die Möglichkeit, eine Stealth-Adresse zu verwenden, ist oft eine Option, die Nutzer bewusst aktivieren können, wenn sie eine Transaktion durchführen möchten.

Beispiel: Eine Monero-Wallet bietet Dir die Möglichkeit, Stealth-Adressen zu nutzen, wenn Du eine Zahlung an jemanden tätigen möchtest.

Der Prozess erfolgt automatisch, wenn Du die Zahlung versendest, und der Empfänger kann die Zahlung sicher empfangen, ohne dass eine Verbindung zwischen seiner öffentlichen Adresse und der Transaktion besteht.

Einige Plattformen und DeFi-Protokolle (dezentrale Finanzplattformen) bieten ebenfalls anonyme Transaktionsmöglichkeiten, indem sie Stealth-Adressen implementieren.

Diese Protokolle ermöglichen es Dir, Finanztransaktionen auf Blockchains wie Ethereum oder Binance Smart Chain durchzuführen, ohne Deine Identität oder Deine finanziellen Bewegungen preiszugeben.

DeFi und Stealth-Adressen: Anonymität in der DeFi-Welt

Dezentrale Finanzmärkte (DeFi) sind eines der am schnellsten wachsenden Segmente der Krypto-Welt.

In der Regel bieten DeFi-Protokolle eine hohe Transparenz, da Transaktionen auf der Blockchain öffentlich sichtbar sind.

Dies kann jedoch zu einem Datenschutzproblem führen, da jeder Nutzer die Aktivitäten der anderen nachvollziehen kann.

In diesem Zusammenhang spielen Stealth-Adressen eine wichtige Rolle, um die Anonymität in DeFi-Protokollen zu gewährleisten.

Durch die Verwendung von Stealth-Adressen können Nutzer sicherstellen, dass ihre Aktivitäten auf DeFi-Plattformen – wie das Bereitstellen von Liquidität, das Traden von Token oder das Erhalten von Erträgen – nicht mit ihrer realen Identität verknüpft werden.

Stealth-Adressen bieten eine Möglichkeit, diese Transaktionen privat zu halten, während sie gleichzeitig die Vorteile der DeFi-Welt, wie z.B. höhere Renditen und eine breitere Zugänglichkeit, beibehalten.

Beispiel: Du nutzt eine DeFi-Plattform, um Liquidität bereitzustellen, aber Du möchtest nicht, dass jeder Deine Beteiligung in den Pools sehen kann.

Durch die Verwendung von Stealth-Adressen wird Deine Teilnahme für Dritte unsichtbar, was Deine Anonymität wahrt, während Du von den Vorteilen des DeFi-Marktes profitierst.

Einsatz in Unternehmenskontakten und Zahlungen

Ein weiteres interessantes Anwendungsfeld für Stealth-Adressen ist der Unternehmensbereich, insbesondere bei Zahlungen zwischen Unternehmen und Kunden.

Wenn Unternehmen Kryptowährungen akzeptieren, möchten sie häufig nicht, dass ihre Zahlungen öffentlich nachvollziehbar sind, um ihre finanziellen Bewegungen zu schützen oder um ihre Wettbewerbsvorteile zu wahren.

Stealth-Adressen ermöglichen es Unternehmen, Zahlungen zu erhalten, ohne ihre Identität oder den Betrag der Transaktion offenzulegen.

Dies kann besonders in Branchen wichtig sein, in denen Wettbewerbsgeheimnisse oder sensible Geschäftsinformationen geschützt werden müssen.

Beispiel: Ein Unternehmen möchte Kryptowährungen als Zahlungsmethode akzeptieren, aber es möchte nicht, dass Wettbewerber oder die Öffentlichkeit sehen können, wie viele Transaktionen es durchgeführt hat oder wie hoch die einzelnen Zahlungen sind.

Durch die Verwendung von Stealth-Adressen kann das Unternehmen seine Zahlungen privat und sicher erhalten, ohne dass Dritte Einblick in die Geschäftstransaktionen erhalten.

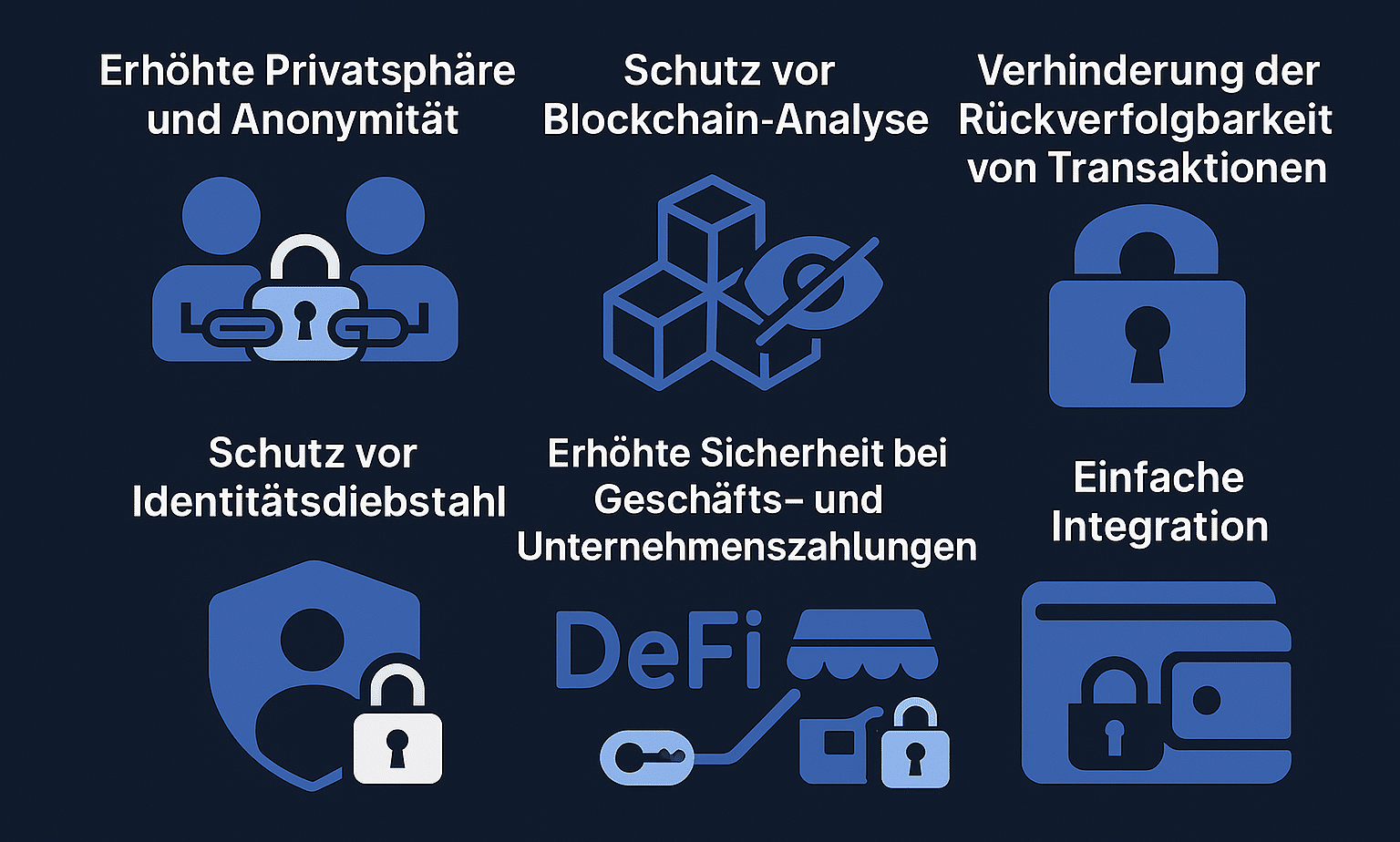

Vorteile von Stealth-Adressen

Stealth-Adressen bieten zahlreiche Vorteile, die besonders in Bezug auf Datenschutz und Sicherheit in der Krypto-Welt von Bedeutung sind. Hier sind die wichtigsten Vorteile zusammengefasst:

Erhöhte Privatsphäre und Anonymität

Stealth-Adressen verbessern die Privatsphäre, indem sie jede Transaktion mit einer einzigartigen, einmaligen Adresse verknüpfen.

Dadurch wird verhindert, dass Transaktionen mit einer bestimmten Person oder Wallet-Adresse in Verbindung gebracht werden. Dies sorgt dafür, dass Absender und Empfänger anonym bleiben.

Schutz vor Blockchain-Analyse

Blockchain-Analyse-Tools können mit herkömmlichen Adressen Transaktionen nachverfolgen.

Stealth-Adressen erschweren diese Analyse, da jede Transaktion eine neue Adresse erhält, wodurch die Nachverfolgbarkeit von Transaktionen praktisch unmöglich wird.

Verhinderung der Rückverfolgbarkeit von Transaktionen

Durch die Verwendung einmaliger Adressen für jede Transaktion wird es nahezu unmöglich, verschiedene Transaktionen miteinander zu verknüpfen oder den Empfänger zu identifizieren.

Dies schützt sowohl den Absender als auch den Empfänger vor Überwachung.

Schutz vor Identitätsdiebstahl und Sicherheitslücken

Stealth-Adressen erhöhen die Sicherheit, indem sie die öffentliche Adresse des Empfängers vor Dritten verbergen.

Ohne Zugang zum privaten Key kann niemand auf die Wallet zugreifen, auch wenn die Stealth-Adresse bekannt ist.

Erhöhte Sicherheit bei Geschäfts- und Unternehmenszahlungen

Für Unternehmen, die Kryptowährungen akzeptieren, bieten Stealth-Adressen eine Möglichkeit, Zahlungen privat zu erhalten und gleichzeitig Wettbewerbsvorteile oder sensible Daten zu schützen.

Verwendung im DeFi-Bereich

Stealth-Adressen ermöglichen es auch, an DeFi-Protokollen teilzunehmen, ohne dass die eigenen Finanzbewegungen öffentlich sichtbar sind, was die Privatsphäre im DeFi-Bereich erheblich erhöht.

Einfache Integration

Viele Krypto-Wallets und Plattformen bieten mittlerweile Unterstützung für Stealth-Adressen, sodass die Technologie einfach in bestehende Systeme integriert werden kann.

Sicherheitsaspekte von Stealth-Adressen

Obwohl Stealth-Adressen zahlreiche Vorteile bieten, gibt es auch einige Sicherheitsaspekte, die Du berücksichtigen solltest, um Deine Krypto-Assets zu schützen und potenzielle Risiken zu minimieren.

Schutz vor Diebstahl

Wie bei allen Krypto-Technologien ist der Schutz der privaten Keys entscheidend. Deine privaten Keys sind der einzige Zugang zu Deinen Krypto-Assets.

Wenn ein Angreifer Zugriff auf Deinen privaten Key hat, kann er Deine Kryptowährungen stehlen, unabhängig davon, wie sicher die Stealth-Adresse selbst ist.

Es ist wichtig, dass Du Deine privaten Keys niemals an Dritte weitergibst und sie nur an sicheren Orten speicherst.

Hardware-Wallets oder Cold Storage-Lösungen sind hierbei die sichersten Optionen, um Deine Keys vor unbefugtem Zugriff zu schützen.

Außerdem solltest Du regelmäßige Sicherheitsmaßnahmen wie Zwei-Faktor-Authentifizierung (2FA) und Backups durchführen, um den Verlust oder Diebstahl Deiner privaten Keys zu vermeiden.

Sicherheitslücken in der Implementierung

Nicht alle Stealth-Adressensysteme sind gleich sicher. Die Sicherheit einer Stealth-Adresse hängt stark von der Implementierung des jeweiligen Systems ab.

Wallets und Plattformen, die Stealth-Adressen unterstützen, müssen sorgfältig entwickelt und regelmäßig aktualisiert werden, um mögliche Sicherheitslücken zu schließen.

Es ist ratsam, immer sicherzustellen, dass Du vertrauenswürdige, gut etablierte Wallets verwendest, die regelmäßig auf Sicherheitslücken überprüft und von einer aktiven Entwicklergemeinschaft unterstützt werden.

Ein veraltetes oder schlecht gewartetes System könnte eine Schwachstelle darstellen, die von Hackern ausgenutzt werden könnte.

Achte darauf, dass die Wallet, die Du verwendest, regelmäßig Updates erhält, insbesondere in Bezug auf Sicherheitsprotokolle.

Risiken durch falsche Nutzung

Ein weiteres Risiko besteht darin, dass Stealth-Adressen falsch verwendet werden könnten.

Wenn Du beispielsweise versehentlich eine alte Stealth-Adresse verwendest oder Deine Stealth-Adresse nicht richtig speicherst, könnte dies dazu führen, dass Transaktionen nicht richtig zugestellt werden oder sogar verloren gehen.

Achte darauf, die richtigen Adressen zu verwenden und sie sicher zu speichern.

Schwächen in der Verschlüsselung

Da Stealth-Adressen auf Kryptografie und Verschlüsselung beruhen, ist die Stärke des verwendeten Verschlüsselungsalgorithmus entscheidend.

Wenn es Schwächen in der Verschlüsselung gibt, könnte dies dazu führen, dass Angreifer die Transaktionen entschlüsseln oder die Verbindung zwischen Transaktion und Wallet zurückverfolgen können.

Achte darauf, dass die Stealth-Adressen auf bewährten und sicheren Algorithmen basieren, die regelmäßig überprüft werden.

Stealth-Adressen in verschiedenen Blockchains

Stealth-Adressen sind nicht auf eine einzige Blockchain beschränkt, sondern werden in verschiedenen Projekten und Blockchains genutzt, um den Datenschutz der Nutzer zu erhöhen.

Hier sind einige Beispiele für die Verwendung von Stealth-Adressen in verschiedenen Blockchain-Ökosystemen:

Bitcoin

Bitcoin unterstützt in seiner Standardform keine Stealth-Adressen. Allerdings gibt es Entwicklungsvorschläge und Techniken wie CoinJoin, die ähnliche Datenschutzfunktionen bieten.

CoinJoin ist ein Verfahren, das Transaktionen verschiedener Nutzer kombiniert, um die Verbindung zwischen Absender und Empfänger zu verschleiern und damit die Anonymität zu erhöhen.

Obwohl CoinJoin nicht exakt dasselbe wie Stealth-Adressen ist, bietet es eine gewisse Privatsphäre für Bitcoin-Transaktionen, indem es die Herkunft von Geldern verschleiert.

Monero

Die bekannteste Kryptowährung, die Stealth-Adressen nativ unterstützt, ist Monero.

In Monero wird jede Transaktion standardmäßig mit einer Stealth-Adresse verknüpft, um sicherzustellen, dass sowohl der Absender als auch der Empfänger anonym bleiben.

Neben Stealth-Adressen nutzt Monero auch Ring-Signaturen und RingCT (Ring Confidential Transactions), um den Datenschutz und die Anonymität auf der Blockchain weiter zu verbessern.

Monero setzt Stealth-Adressen als integralen Bestandteil seiner Technologie ein, um Transaktionen privat und untracbar zu halten, was es zu einer bevorzugten Wahl für Nutzer macht, die höchsten Wert auf Anonymität legen.

Ethereum und Layer-2-Lösungen

Auch auf der Ethereum-Blockchain und in Layer-2-Lösungen wird zunehmend Wert auf Datenschutz gelegt.

Einige Projekte und Wallets auf Ethereum integrieren Stealth-Adressen oder ähnliche Technologien, um den Datenschutz der Nutzer zu gewährleisten.

Diese Projekte setzen in der Regel auf zk-SNARKs oder Optimistic Rollups, um Transaktionen privat zu halten und die Verfolgbarkeit zu verringern.

Beispielsweise gibt es auf Ethereum Projekte wie Tornado Cash, die die Privatsphäre der Nutzer durch Coin-Mixing-Techniken und zk-SNARKs erhöhen.

Diese Technologien bieten ähnlich wie Stealth-Adressen die Möglichkeit, Transaktionen zu anonymisieren, auch wenn Ethereum selbst keine nativen Stealth-Adressen verwendet.

Herausforderungen und regulatorische Aspekte

Stealth-Adressen, die für mehr Privatsphäre und Anonymität sorgen, haben jedoch auch regulatorische Herausforderungen.

Da Stealth-Adressen die Verfolgbarkeit von Transaktionen erschweren, könnten Regulierungsbehörden Bedenken hinsichtlich ihrer Verwendung haben.

Einige Behörden könnten Stealth-Adressen als Werkzeug zur Verschleierung illegaler Aktivitäten wie Geldwäsche oder Steuerhinterziehung ansehen.

Besonders in Ländern mit strengen KYC (Know Your Customer) und AML (Anti-Money Laundering)-Vorgaben könnten Stealth-Adressen auf Bedenken stoßen, da sie die Nachverfolgbarkeit von Finanztransaktionen erschweren.

Regulierungsbehörden könnten versuchen, den Einsatz solcher Technologien zu beschränken, um sicherzustellen, dass Transaktionen nicht für illegale Zwecke missbraucht werden.

Es ist wichtig, dass Du Dich über die aktuellen regulatorischen Entwicklungen in Deiner Region informierst und Stealth-Adressen verantwortungsvoll nutzt, insbesondere im Hinblick auf die Einhaltung der gesetzlichen Vorschriften.

Der Datenschutz sollte immer im Einklang mit den lokalen Gesetzen und Vorschriften erfolgen.

FAQ zu Stealth-Adressen

Was sind Stealth-Adressen?

Stealth-Adressen sind spezielle Krypto-Adressen, die jede Transaktion mit einer einzigartigen, einmaligen Adresse verknüpfen, um die Privatsphäre zu wahren.

Sie verhindern, dass Dritte die Verbindung zwischen Absender und Empfänger nachvollziehen können.

Wie funktionieren Stealth-Adressen?

Stealth-Adressen basieren auf der Verschlüsselung des öffentlichen Keys des Empfängers.

Für jede Transaktion wird eine neue, verschlüsselte Adresse generiert, die nur der Empfänger mit seinem privaten Key entschlüsseln kann.

Welche Vorteile bieten Stealth-Adressen?

Stealth-Adressen verbessern die Anonymität und Privatsphäre, indem sie Transaktionen vor Blockchain-Analyse-Tools und Dritten verbergen.

Sie verhindern die Rückverfolgbarkeit und schützen vor Identitätsdiebstahl und Hackerangriffen.

Wer verwendet Stealth-Adressen?

Stealth-Adressen werden von Nutzern genutzt, die ihre Transaktionen anonym durchführen möchten.

Besonders in Datenschutz-orientierten Kryptowährungen wie Monero und ZCash werden Stealth-Adressen standardmäßig verwendet.

Sind Stealth-Adressen sicher?

Stealth-Adressen bieten eine hohe Sicherheit, insbesondere durch die Nutzung von öffentlichen und privaten Keys zur Verschlüsselung.

Allerdings hängt ihre Sicherheit auch von der Implementierung und der sicheren Aufbewahrung des privaten Keys ab.

Kann jeder Stealth-Adressen verwenden?

Ja, solange die verwendete Krypto-Wallet Stealth-Adressen unterstützt. Einige Blockchains und Wallets bieten diese Funktion, besonders solche, die auf Datenschutz und Anonymität ausgerichtet sind.